يستخدم قراصنة العملات الرق�مية الآن عقود Ethereum الذكية لإخفاء حمولات البرمجيات الخبيثة

Ethereum أصبحت الجبهة الأحدث لهجمات سلسلة توريد البرمجيات.

كشف باحثون في ReversingLabs في وقت سابق من هذا الأسبوع عن حزمتين خبيثتين على NPM استخدمتا العقود الذكية لـ Ethereum لإخفاء الشيفرة الضارة، مما سمح للبرمجيات الخبيثة بتجاوز الفحوصات الأمنية التقليدية.

NPM هو مدير الحزم لبيئة التشغيل Node.js ويُعتبر أكبر سجل برمجيات في العالم، حيث يمكن للمطورين الوصول إلى الشيفرة ومشاركتها والتي تساهم في ملايين البرامج البرمجية.

تم رفع الحزمتين، “colortoolsv2” و “mimelib2”، إلى مستودع Node Package Manager واسع الاستخدام في يوليو. بدت في البداية كأدوات بسيطة، لكنها في الواقع استخدمت سلسلة كتل Ethereum لجلب روابط URL مخفية توجه الأنظمة المخترقة لتحميل مرحلة ثانية من البرمجيات الخبيثة.

من خلال تضمين هذه الأوامر داخل عقد ذكي، قام المهاجمون بإخفاء نشاطهم كحركة مرور شرعية على سلسلة الكتل، مما جعل اكتشافهم أكثر صعوبة.

قالت الباحثة Lucija Valentić من ReversingLabs في تقريرهم: "هذا أمر لم نشهده من قبل. إنه يسلط الضوء على التطور السريع لاستراتيجيات التهرب من الاكتشاف من قبل الجهات الخبيثة التي تتصيد مستودعات المصادر المفتوحة والمطورين."

تعتمد هذه التقنية على أساليب قديمة. فقد استخدمت هجمات سابقة خدمات موثوقة مثل GitHub Gists أو Google Drive أو OneDrive لاستضافة الروابط الخبيثة. من خلال الاستفادة من العقود الذكية لـ Ethereum بدلاً من ذلك، أضاف المهاجمون لمسة متعلقة بالكريبتو إلى تكتيك سلسلة التوريد الخطير بالفعل.

هذه الحادثة جزء من حملة أوسع. اكتشفت ReversingLabs أن الحزم مرتبطة بمستودعات GitHub مزيفة تتظاهر بأنها cryptocurrency trading bots. كانت هذه المستودعات مليئة بعمليات إرسال وهمية، وحسابات مستخدمين مزيفة، وعدد نجوم مبالغ فيه لتبدو شرعية.

المطورون الذين قاموا بسحب الشيفرة كانوا معرضين لخطر استيراد البرمجيات الخبيثة دون علمهم.

مخاطر سلسلة التوريد في أدوات الكريبتو مفتوحة المصدر ليست جديدة. في العام الماضي، أشار الباحثون إلى أكثر من 20 حملة خبيثة استهدفت المطورين عبر مستودعات مثل npm و PyPI.

كان العديد منها يهدف إلى سرقة بيانات محافظ العملات الرقمية أو تثبيت برامج تعدين العملات. لكن استخدام العقود الذكية لـ Ethereum كآلية توصيل يُظهر أن الخصوم يتكيفون بسرعة للاندماج في أنظمة البلوكشين.

الدروس المستفادة للمطورين هي أن عمليات الإرسال الشائعة أو المشرفين النشطين يمكن تزويرهم، وحتى الحزم التي تبدو غير ضارة قد تحمل حمولة خفية.

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

من المتوقع حركة جانبية غير مؤكدة في EUR/USD – رابوبانك

احتدام سباق العملات المستقرة مع وصول Solana لأكثر من 15 مليار دولار بظهور منافسين جدد

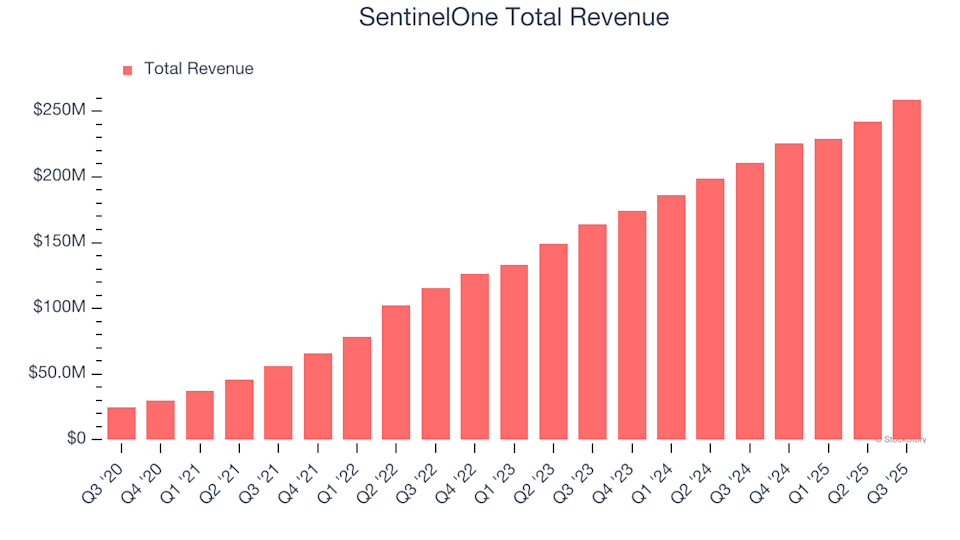

نتائج SentinelOne (S) للربع الرابع: النتائج المتوقعة

يَدَّعِي المشتري الأمريكي أنه عندما تدخلنا لإنقاذ BrewDog، كانت الشركة قد نفدت أموالها