Solo: بروتوكول تحقق من الهوية قائم على zkHE لبناء طبقة هوية مجهولة موثوقة لـ Web3

تقوم Solo حاليًا ببناء نظام هوية على السلسلة "موثوق ومجهول"، استنادًا إلى هيكلها الفريد zkHE، ومن المتوقع أن تحل المشاكل التي طالما أزعجت...

“تقوم Solo ببناء نظام هوية على السلسلة يتمتع بميزة "الموثوقية والخصوصية" استنادًا إلى بنيتها الأصلية zkHE، ومن المتوقع أن تكسر "المثلث المستحيل" الذي طالما أزعج Web3، أي تحقيق التوازن بين حماية الخصوصية، وتفرد الهوية، وقابلية التحقق اللامركزية.”

مؤخرًا، أعلن مشروع Solo، المختص في طبقة الهوية في Web3، عن إكمال جولة تمويل Pre-Seed بقيمة 1.2 مليون دولار، وقادت Draper Associates هذه الجولة، مع مشاركة Velocity Capital، كما شارك Brian Retford مؤسس RISC Zero وMatt Katz مؤسس Caldera كمستثمرين استراتيجيين. بعد هذه الجولة، أصبح Solo محور اهتمام كبير في مضمار هوية Web3.

بالتركيز على أساسيات المشروع، يتمتع الفريق الأساسي خلفه بقوة كبيرة. الرئيس التنفيذي Edison درس في كلية إدارة الأعمال بجامعة Yale، وأسس خلالها جمعية البلوكشين في كلية Yale وأدار أول قمة بلوكشين في Yale. ولتكريس جهوده لمشروع Solo، اختار Edison ترك الدراسة والتفرغ الكامل للبحث والتطوير. أما المؤسسان المشاركان الآخران Stephen وSissi فهما أستاذان في جامعة Shenzhen، ويتمتعان بخبرة عميقة في مجالي البلوكشين والذكاء الاصطناعي—Stephen هو أحد المساهمين الأوائل في Ethereum Foundation، بينما حققت Sissi إنجازات بارزة في أبحاث الذكاء الاصطناعي وتطبيقاته العملية.

أما من الناحية التقنية، فإن Solo تعتمد على حل zkHE (التشفير المتماثل الصفري المعرفة) الفريد من نوعه، لبناء بنية هوية تحقق توازنًا ديناميكيًا بين حماية الخصوصية، وتفرد الهوية، وقابلية التحقق اللامركزية. في ظل التحديات النظامية التي تواجهها منظومة Web3 حاليًا مثل هجمات Sybil المتكررة، غياب نظام السمعة للمستخدمين، وصعوبة الامتثال، قد يكون الحل الذي تقدمه Solo ذا أهمية مرجعية وريادية كبيرة.

ستتناول هذه المقالة تحليلًا معمقًا لنموذج الهوية الجديد الذي تمثله Solo من عدة أبعاد، مثل هيكل السوق، المسار التقني، وتحديد السرد.

01 غياب طبقة الهوية طويل الأمد في عالم Web3

رغم أن البنية التحتية لمجال Web3 تشهد تطورًا سريعًا، إلا أن "طبقة الهوية" التي تدعم الثقة والمشاركة لا تزال غائبة منذ فترة طويلة.

في الواقع، من وضع العلامات على البيانات، وتقييم السلوك، إلى التفاعل مع البروتوكولات وحوكمة المجتمع، تعتمد العديد من المهام الأساسية في Web3 على "مدخلات بشرية" كمصدر بيانات فعال. ومع ذلك، من منظور الأنظمة على السلسلة، يكون المستخدم عادة مجرد عنوان محفظة مكون من أحرف وأرقام، يفتقر إلى السمات الفردية المنظمة ووسوم السلوك. في غياب آليات طبقة الهوية، يكاد يكون من المستحيل بناء صورة موثوقة للمستخدمين في عالم التشفير الأصلي، فضلًا عن تحقيق تراكم السمعة وتقييم الائتمان.

غياب طبقة الهوية أدى مباشرة إلى واحدة من أكثر المشكلات شيوعًا وصعوبة في Web3، وهي هجمات Sybil. في مختلف الأنشطة التحفيزية التي تعتمد على مشاركة المستخدمين، يمكن للمستخدمين الخبيثين بسهولة تزوير عدة هويات للحصول على المكافآت بشكل متكرر، والتلاعب في التصويت، وتلويث البيانات، مما يؤدي إلى فشل الآليات التي كان من المفترض أن يقودها "المشاركون الحقيقيون". على سبيل المثال، في توزيع Celestia لعام 2023، حصلت الروبوتات أو حسابات Sybil على ما يصل إلى 65% من 60 مليون $TIA، وظهرت ظواهر مماثلة في عمليات توزيع مشاريع مثل Arbitrum وOptimism.

رغم أن بعض المشاريع حاولت إدخال آليات "مكافحة Sybil" لفحص السلوكيات غير الطبيعية، إلا أن الواقع هو أن هذه الأساليب غالبًا ما تضر بالمستخدمين الحقيقيين، بينما يستطيع المحتالون تجاوز القواعد بسهولة. على سبيل المثال، أثارت قواعد مكافحة Sybil في توزيع EigenLayer بعض الجدل، حيث تم استبعاد بعض المستخدمين العاديين عن طريق الخطأ من التوزيع، مما أثار الجدل. لذا نرى أنه في غياب أساس هوية قوي، من الصعب تحقيق توزيع تحفيزي عادل وفعال ومستدام على السلسلة.

وفي سيناريوهات Web3 القطاعية الأخرى، تظهر مشاكل غياب الهوية بشكل واضح أيضًا.

على سبيل المثال، في مجال DePIN، تتكرر ظاهرة تزوير العناوين لتقديم بيانات مزيفة بهدف الحصول على الحوافز، مما يزعزع مصداقية البيانات ويؤثر مباشرة على فائدة الشبكة وأساس الثقة فيها. وبالمثل، في GameFi، تؤدي ممارسات تعدد الحسابات لأداء المهام وجمع المكافآت بالجملة إلى تدمير توازن النظام الاقتصادي داخل اللعبة، مما يؤدي إلى فقدان اللاعبين الحقيقيين وفشل آليات التحفيز في المشروع.

وفي مجال الذكاء الاصطناعي، أدى غياب طبقة الهوية إلى تأثيرات عميقة أيضًا. فحاليًا، تعتمد تدريبات النماذج الذكية واسعة النطاق بشكل متزايد على "التغذية الراجعة البشرية" (مثل RLHF) ومنصات وضع العلامات على البيانات، وغالبًا ما يتم الاستعانة بهذه المهام إلى المجتمع المفتوح أو منصات السلسلة. وفي غياب ضمان "تفرد الإنسان"، تتزايد ظاهرة محاكاة السلوكيات بالجملة عبر السكريبتات وتزوير المدخلات بواسطة الروبوتات، مما لا يلوث بيانات التدريب فحسب، بل يضعف أيضًا أداء النماذج وقدرتها على التعميم.

في دراسة سابقة بعنوان Best-of-Venom، تمكن الباحثون من تحريف نموذج RLHF أثناء التدريب من خلال حقن 1–5% فقط من "بيانات التغذية الراجعة الخبيثة"، مما أدى إلى نتائج متحكم بها بشكل ملحوظ. حتى هذه النسبة المنخفضة من بيانات التفضيلات البشرية المزيفة كافية لتدمير متانة النموذج والتأثير على جودة المخرجات النهائية. والأهم من ذلك، أنه في ظل عدم وجود آلية فعالة لتقييد هوية المشاركين، يكاد يكون من المستحيل على النظام التعرف أو منع هذا النوع من التلاعب المتقن من المصدر.

بالإضافة إلى ذلك، في غياب طبقة هوية فعالة، فإن آليات KYC، وأنظمة تقييم الائتمان، وصور السلوك المستخدمة على نطاق واسع في Web2، تكاد تكون غير قابلة للتطبيق بشكل أصيل وموثوق على السلسلة. لا يقتصر ذلك على تقييد مشاركة المؤسسات في Web3 مع الحفاظ على خصوصية المستخدمين، بل يبقى النظام المالي على السلسلة في حالة فراغ هوياتي، وأبرز مثال على ذلك هو اعتماد نماذج الإقراض في DeFi على آليات الضمان المفرط، مما يصعب الوصول إلى سيناريوهات الإقراض الائتماني غير المضمون، ويحد من قدرة التغطية للمستخدمين وكفاءة رأس المال.

تظهر المشكلة نفسها في مجالات الإعلان والاتصال الاجتماعي في Web3، حيث يصعب بناء آليات التوصية الدقيقة والتحفيز المخصص بسبب غياب هوية المستخدم القابلة للتحقق وتفضيلاته السلوكية، مما يحد من قدرة التطبيقات على السلسلة على التشغيل العميق والتوسع التجاري.

02 استكشاف طبقة الهوية في Web3

في الواقع، هناك العشرات من حلول طبقة الهوية في Web3 في السوق حاليًا، مثل Worldcoin، Humanode، Proof of Humanity، Circles، idOS، ReputeX، Krebit وغيرها. تحاول هذه الحلول جميعها سد فجوة طبقة الهوية في Web3، ويمكننا تقسيمها تقريبًا إلى أربع فئات:

- فئة القياسات الحيوية

تتميز هذه الفئة باستخدام تقنيات القياسات الحيوية (مثل قزحية العين، التعرف على الوجه، بصمة الإصبع) لضمان تفرد الهوية، وغالبًا ما تتمتع بقدرة قوية على مقاومة هجمات Sybil. تشمل المشاريع الممثلة Worldcoin، Humanode، Humanity Protocol، ZeroBiometrics، KEYLESS، HumanCode وغيرها.

نلاحظ أن هذه الحلول غالبًا ما تثير مخاوف بشأن الخصوصية بسبب جمع البيانات الحيوية وتوليد التجزئة، مما يجعلها ضعيفة نسبيًا من حيث حماية الخصوصية والامتثال، مثل Worldcoin التي خضعت للتدقيق التنظيمي في عدة دول بسبب قضايا خصوصية بيانات قزحية العين، بما في ذلك قضايا الامتثال مع GDPR في الاتحاد الأوروبي.

- فئة الثقة الاجتماعية

تركز حلول الثقة الاجتماعية عادة على "سيادة المستخدم"، وتؤكد على شبكة الثقة الاجتماعية والتحقق المفتوح، وغالبًا ما تعتمد على Web of Trust، ونظام تقييم السمعة، وما إلى ذلك، لبناء شبكة هوية موثوقة من خلال رسم علاقات اجتماعية، والتحقق المتبادل في المجتمع، وتوصية البشر لبعضهم البعض. تشمل المشاريع الممثلة Proof of Humanity, Circles, Humanbound, BrightID, Idena, Terminal 3, ANIMA وغيرها.

نظريًا، يمكن لهذه الحلول تحقيق لامركزية عالية وتوسيع شبكة الثقة بناءً على إجماع المجتمع، ويمكنها أيضًا دمج آليات حوكمة السمعة. لكننا نلاحظ أن هذه الحلول غالبًا ما تواجه صعوبة في ضمان تفرد الهوية، مما يجعلها عرضة لهجمات Sybil، كما أن توسع شبكة المعارف محدود، مما يجعلها عرضة لمشاكل تزوير الهوية أو صعوبة بدء المجتمع. وقد قامت Proof of Humanity بتعديل آلية التحقق بسبب مشكلة الروبوتات.

- فئة تجميع DID

تستطيع حلول تجميع DID عادة بناء بنية هوية قابلة للتركيب على السلسلة من خلال دمج بيانات هوية Web2/KYC، وVerifiable Credentials (VCs) وغيرها من الشهادات الخارجية. تتوافق هذه الحلول بدرجة عالية مع أنظمة الامتثال الحالية، وغالبًا ما تدعم سيطرة المستخدم على بياناته، مما يسهل على بعض المؤسسات اعتمادها. تشمل المشاريع الممثلة Civic، SpruceID، idOS، SelfKey، Fractal ID وغيرها.

ومع ذلك، فإن حلول تجميع DID تعاني أيضًا من ضعف تفرد الهوية، حيث تعتمد معظمها بشكل كبير على مصادر البيانات الخارجية مثل Web2 KYC أو وسطاء البيانات، وبالتالي فإن درجة اللامركزية فيها محدودة نسبيًا، وبنيتها معقدة نسبيًا. رغم أن بعض المشاريع مثل SpruceID تستكشف حماية الخصوصية عبر ZK-SNARKs، إلا أن معظم الحلول في هذا المجال لم تحل بعد مشاكل التحقق من الخصوصية.

- فئة تحليل السلوك

تعتمد حلول تحليل السلوك عادة على بيانات سلوك العناوين على السلسلة، ومسارات التفاعل، وسجلات المهام، وما إلى ذلك، لبناء صورة المستخدم ونظام السمعة باستخدام خوارزميات الرسم البياني. تشمل المشاريع الممثلة ReputeX، Krebit، Nomis، Litentry، WIW، Oamo، Absinthe وRep3 وغيرها.

الميزة في النمذجة على مستوى العنوان هي حماية الخصوصية الجيدة، حيث يمكن التوافق مع النظام البيئي على السلسلة دون مدخلات إضافية، مما يجعلها مناسبة بشكل عام، لكن من ناحية أخرى، فإن عدم القدرة على ربط الهوية الحقيقية للمستخدم يؤدي إلى ظاهرة تعدد العناوين لنفس الشخص، مما يجعلها عرضة لهجمات Sybil، ولا يمكن بناء هوية موصوفة إلا بشكل جزئي، وتصبح جودة البيانات مشوهة.

لذا، بشكل عام، نرى أن معظم حلول طبقة الهوية الحالية تقع في مأزق المثلث المستحيل:

أي أن حماية الخصوصية، وتفرد الهوية، وقابلية التحقق اللامركزية، يصعب تحقيقها جميعًا في آن واحد. في الوقت نفسه، نلاحظ أنه باستثناء حلول القياسات الحيوية، فإن آليات الهوية في المجالات الأخرى غالبًا ما تعجز عن ضمان "تفرد الهوية" بشكل فعال.

لذلك، غالبًا ما تعتبر السمات الحيوية العنصر الأكثر تحديدًا في طبقة الهوية، وقد تم التحقق منها في عدة مشاريع. ومع ذلك، فإن الاعتماد فقط على القياسات الحيوية لبناء نظام هوية موثوق لا يكفي لحل مشكلة التوازن بين حماية الخصوصية واللامركزية.

في ظل هذه المشاكل، اختارت Solo أيضًا استخدام التعرف على السمات الحيوية كأساس لتفرد هوية المستخدم، واعتمدت على علم التشفير لتقديم مسار تقني فريد حول تحقيق التوازن بين "حماية الخصوصية" و"قابلية التحقق اللامركزية".

03 تفكيك الحل التقني لـ Solo

كما ذكر أعلاه، فإن استخدام التعرف على السمات الحيوية في طبقة الهوية يمكن أن يثبت بشكل فعال تفرد المستخدم، لكن التحدي الأكبر يكمن في كيفية ضمان خصوصية البيانات وقابليتها للتحقق في أي وقت ومكان.

يعتمد حل Solo على بنية zkHE، حيث تدمج هذه البنية التزامات Pedersen، والتشفير المتماثل (HE)، وإثباتات المعرفة الصفرية (ZKP)، بحيث يمكن للمستخدم معالجة سماته الحيوية محليًا عبر عدة طبقات من التشفير، ويولد النظام إثبات معرفة صفرية قابل للتحقق دون كشف أي بيانات أصلية، ثم يتم رفعه إلى السلسلة، مما يحقق عدم قابلية تزوير الهوية وقابلية التحقق تحت حماية الخصوصية.

بنية zkHE

في بنية zkHE الخاصة بـ Solo، تتكون عملية التحقق من الهوية من خطي دفاع تشفيريين: التشفير المتماثل (HE) وإثبات المعرفة الصفرية (ZKP)، وتتم العملية بالكامل محليًا على جهاز المستخدم المحمول، مما يضمن عدم تسرب أي معلومات حساسة بنص واضح.

- التشفير المتماثل

خط الدفاع الأول هو التشفير المتماثل. التشفير المتماثل هو تقنية تشفير تسمح بإجراء العمليات الحسابية على البيانات وهي في حالة مشفرة، بحيث يكون ناتج فك التشفير مطابقًا تمامًا للعملية على البيانات الأصلية، مما يثبت صحة البيانات وقابليتها للاستخدام.

في zkHE، يتم إدخال السمات الحيوية الملتزم بها إلى الدائرة بشكل مشفر متماثل، ويتم تنفيذ عمليات المطابقة والمقارنة دون الحاجة إلى فك التشفير.

جوهر عملية "المقارنة" هنا هو حساب المسافة بين متجهات السمات الحيوية المسجلة والحالية لتحديد ما إذا كانت البيانات تنتمي لنفس الشخص. وتتم عملية حساب المسافة هذه أيضًا في حالة مشفرة، ثم يقوم النظام بإنتاج إثبات معرفة صفرية حول ما إذا كانت المسافة أقل من العتبة، دون كشف البيانات الأصلية أو قيمة المسافة، ليتم تحديد "هل هما نفس الشخص" دون كشف أي تفاصيل.

تهدف هذه الطريقة إلى تحقيق الحوسبة الموثوقة تحت حماية الخصوصية، وضمان أن عملية التحقق من الهوية قابلة للتحقق وقابلة للتوسع مع الحفاظ على السرية.

- إثبات المعرفة الصفرية

بعد الانتهاء من العمليات الحسابية المشفرة المذكورة أعلاه، تقوم Solo بتوليد إثبات معرفة صفرية محليًا لتقديمه للتحقق على السلسلة. يثبت هذا الإثبات (ZKP) أن "أنا إنسان فريد وحقيقي"، دون كشف أي معلومات حيوية أصلية أو تفاصيل حسابية وسيطة.

تعتمد Solo على إطار Groth16 zk‑SNARK عالي الكفاءة لتوليد والتحقق من الإثباتات، مما يسمح بتوليد إثباتات قوية وصغيرة الحجم مع استهلاك حسابي ضئيل. يحتاج المحقق فقط إلى التحقق من هذا الإثبات لتأكيد صحة الهوية، دون الحاجة للوصول إلى أي بيانات حساسة. وأخيرًا، يتم رفع هذا الإثبات إلى شبكة Layer2 المخصصة SoloChain، حيث يتم التحقق منه عبر العقود الذكية على السلسلة.

بالإضافة إلى ضمان الخصوصية والأمان، تتميز Solo أيضًا بكفاءة عالية في التحقق. وبفضل التصميم المبسط لعمليات التشفير وإدخال البنى عالية الأداء، يمكن لـ Solo تحقيق تجربة تحقق هوية منخفضة التأخير وعالية الإنتاجية على الأجهزة المحمولة، مما يوفر دعمًا تقنيًا قويًا للاستخدام واسع النطاق والتكامل على السلسلة.

كفاءة التحقق

يتميز حل Solo بكفاءة تحقق عالية جدًا، ويرجع ذلك جزئيًا إلى التحسين العالي لخوارزميات التشفير وتكييفها.

في الواقع، هناك العديد من الأمثلة على استخدام علم التشفير لضمان الخصوصية وأمان البيانات في مضمار طبقة الهوية في Web3، خاصة عبر ZK، لكن الحلول القابلة للتطبيق فعليًا نادرة، ويعود ذلك أساسًا إلى

في بناء إثباتات المعرفة الصفرية، اختارت Solo إطار Groth16 zk‑SNARK عالي الكفاءة. يتميز هذا النظام بحجم إثبات صغير جدًا (حوالي 200 بايت)، ويمكنه تحقيق تحقق على السلسلة في أجزاء من الثانية، مما يقلل بشكل كبير من التأخير في التفاعل وتكاليف التخزين.

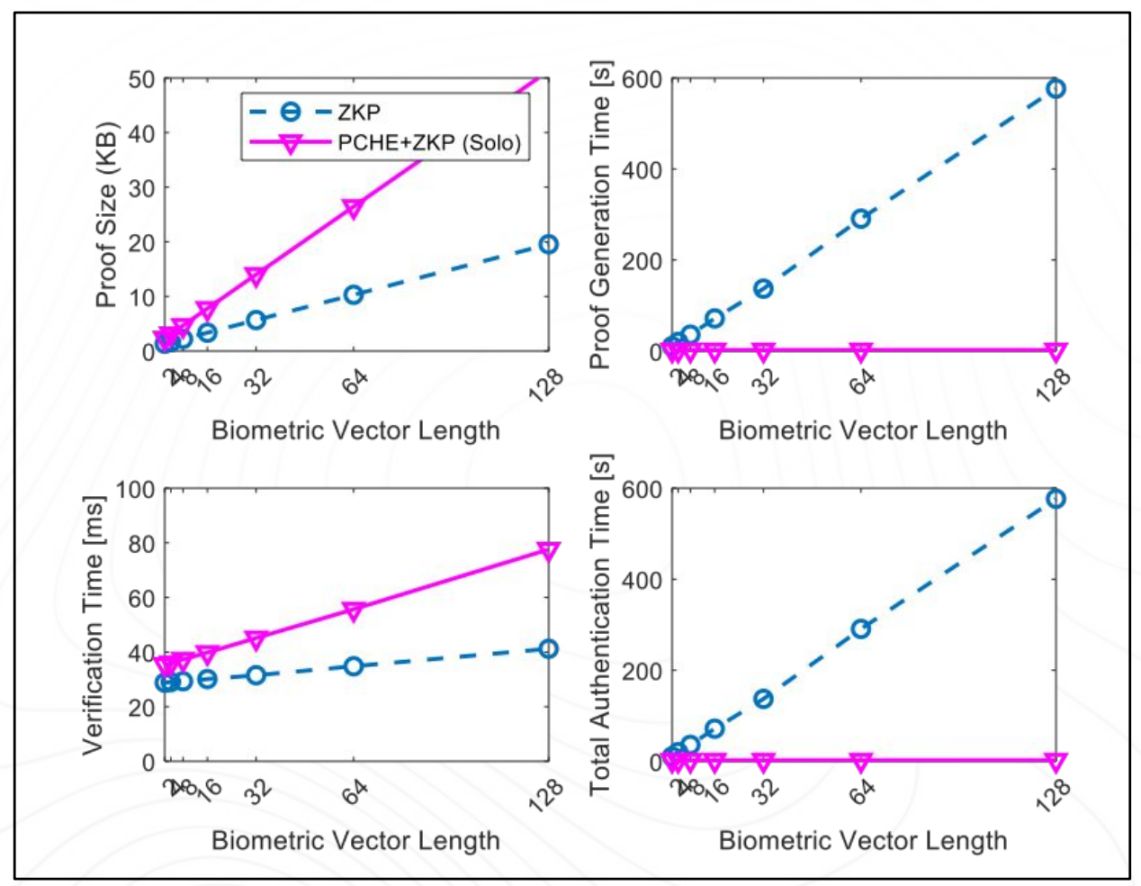

مؤخرًا، أجرى فريق Solo تجربة على نموذج التشفير الخاص به كما هو موضح في الشكل أدناه، وعند التعامل مع بيانات السمات الحيوية ذات الأبعاد الأعلى (Biometric Vector Length)، تفوقت بنية zkHE (HE + ZKP) التي تعتمدها Solo بشكل كبير على الحلول التقليدية من حيث وقت توليد الإثبات وإجمالي وقت التحقق. فعند بيانات ذات 128 بعدًا، تجاوز وقت التحقق في الحلول التقليدية 600 ثانية، بينما لم يتأثر حل Solo تقريبًا، وظل دائمًا في نطاق بضع ثوانٍ فقط.

بالإضافة إلى ذلك، رغم أن حجم الإثبات في Solo أكبر قليلاً من الحلول التقليدية في بعض أبعاد المتجهات، إلا أن وقت التحقق الكلي لا يزال في نطاق 30–70 مللي ثانية، وهو كافٍ لتلبية متطلبات معظم سيناريوهات التفاعل عالي التردد (مثل ألعاب السلسلة، تسجيل الدخول إلى DeFi، التحقق الفوري على L2، إلخ).

أما من ناحية أداء العميل، فقد أجرت Solo أيضًا العديد من التحسينات.

يمكن تنفيذ عملية التحقق zkHE (بما في ذلك توليد التزامات Pedersen، معالجة التشفير المتماثل، وبناء ZKP) بالكامل محليًا على الهواتف الذكية العادية. وأظهرت النتائج الفعلية أن وقت الحساب الكلي على الأجهزة المتوسطة يتراوح بين 2–4 ثوانٍ، وهو كافٍ لدعم التفاعل السلس لمعظم تطبيقات Web3، دون الحاجة لأي أجهزة خاصة أو بيئة تنفيذ موثوقة، مما يقلل بشكل كبير من عتبة النشر على نطاق واسع.

04 محاولة جديدة لكسر "المثلث المستحيل" في طبقة هوية Web3

على المستوى الكلي، تقدم Solo في الواقع مسارًا جديدًا لكسر "المثلث المستحيل" في طبقة هوية Web3، أي تحقيق التوازن والتقدم التقني بين حماية الخصوصية، وتفرد الهوية، وقابلية الاستخدام.

على مستوى الخصوصية، تسمح بنية zkHE لجميع المستخدمين بتشفير سماتهم الحيوية محليًا وبناء إثباتات ZKP، دون الحاجة إلى رفع أو فك تشفير البيانات الأصلية، مما يقضي تمامًا على مخاطر تسرب الخصوصية، ويحرر النظام من الاعتماد على مزودي الهوية المركزيين.

أما من حيث تفرد الهوية، تستخدم Solo آلية مقارنة متجهات السمات في الحالة المشفرة لتأكيد ما إذا كان المحقق الحالي هو نفس الشخص المسجل سابقًا دون كشف بنية البيانات، مما يبني قيد هوية أساسي "كل عنوان خلفه إنسان حقيقي وفريد"، أي ما تؤكد عليه Solo من مبدأ شخص واحد لكل حساب (1P1A).

أما من حيث قابلية الاستخدام، فقد حسنت Solo عملية إثبات zk بشكل دقيق لضمان إمكانية تنفيذ جميع المهام الحسابية على الأجهزة المحمولة العادية—وأظهرت التجارب أن وقت توليد التحقق عادة ما يكون في حدود 2–4 ثوانٍ، بينما يمكن تنفيذ عملية التحقق على السلسلة في أجزاء من الثانية وبشكل لامركزي بالكامل، مما يلبي متطلبات التطبيقات ذات الوقت الحقيقي مثل ألعاب السلسلة، DeFi، تسجيل الدخول إلى L2، وغيرها.

ومن الجدير بالذكر أن Solo نفسها وفرت في تصميم النظام واجهات للتكامل مع الامتثال، بما في ذلك دعم التكامل مع أنظمة DID وKYC على السلسلة عبر وحدات جسرية اختيارية، بالإضافة إلى إمكانية تثبيت حالة التحقق على شبكة Layer1 محددة في سيناريوهات معينة. لذا، في المستقبل، عند تطبيق Solo في الأسواق المتوافقة، من المتوقع أن تلبي متطلبات التحقق من الهوية، وقابلية تتبع البيانات، والتعاون مع الجهات التنظيمية، مع الحفاظ على الخصوصية واللامركزية.

ومن منظور أوسع، ذكرنا أعلاه أن حلول هوية Web3 الحالية يمكن تقسيمها إلى عدة مسارات تقنية، بما في ذلك أنظمة السمعة القائمة على السلوك على السلسلة، وبنية VC/DID المركزية، وحلول الهوية القائمة على zk التي تركز على الخصوصية والإفصاح الانتقائي، وبعض بروتوكولات PoH الخفيفة القائمة على الشبكات الاجتماعية والتحقق الجماعي.

وفي ظل تطور مسارات هوية Web3 المتنوعة، فإن مسار Solo القائم على السمات الحيوية + zkHE يكمل بشكل طبيعي المسارات الأخرى.

مقارنة بالحلول التي تركز على وسوم الهوية العليا أو شهادات السلوك، تتمثل ميزة Solo في بناء شبكة هوية أساسية يمكنها تأكيد "تفرد الإنسان" في أدنى مستوى، مع حماية الخصوصية، وعدم الحاجة للثقة، وقابلية الإدراج، وقابلية التحقق المستمر، مما يوفر تحققًا فعليًا من الإنسان للبنى العليا مثل VC، SBT، الرسوم البيانية الاجتماعية، وغيرها.

بمعنى ما، تشبه Solo وحدة الإجماع الأساسية في كومة الهوية، وتركز على توفير بنية تحتية لإثبات تفرد الإنسان مع حماية الخصوصية لـ Web3. ويمكن لبنية zkHE الخاصة بها أن تُدمج كوحدة plug-in في مختلف تطبيقات DID أو الواجهات الأمامية، كما يمكن دمجها مع VC، zkID، SBT وغيرها لبناء أساس هوية حقيقية قابلة للتحقق وقابلة للتركيب للنظام البيئي على السلسلة.

لذا، يمكن اعتبار Solo نفسها البنية التحتية "للطبقة المجهولة الموثوقة" في نظام الهوية، لتكمل النقص الطويل الأمد في قدرة "1P1A (شخص واحد، حساب واحد)" في الصناعة، وتدعم التطبيقات العليا والامتثال.

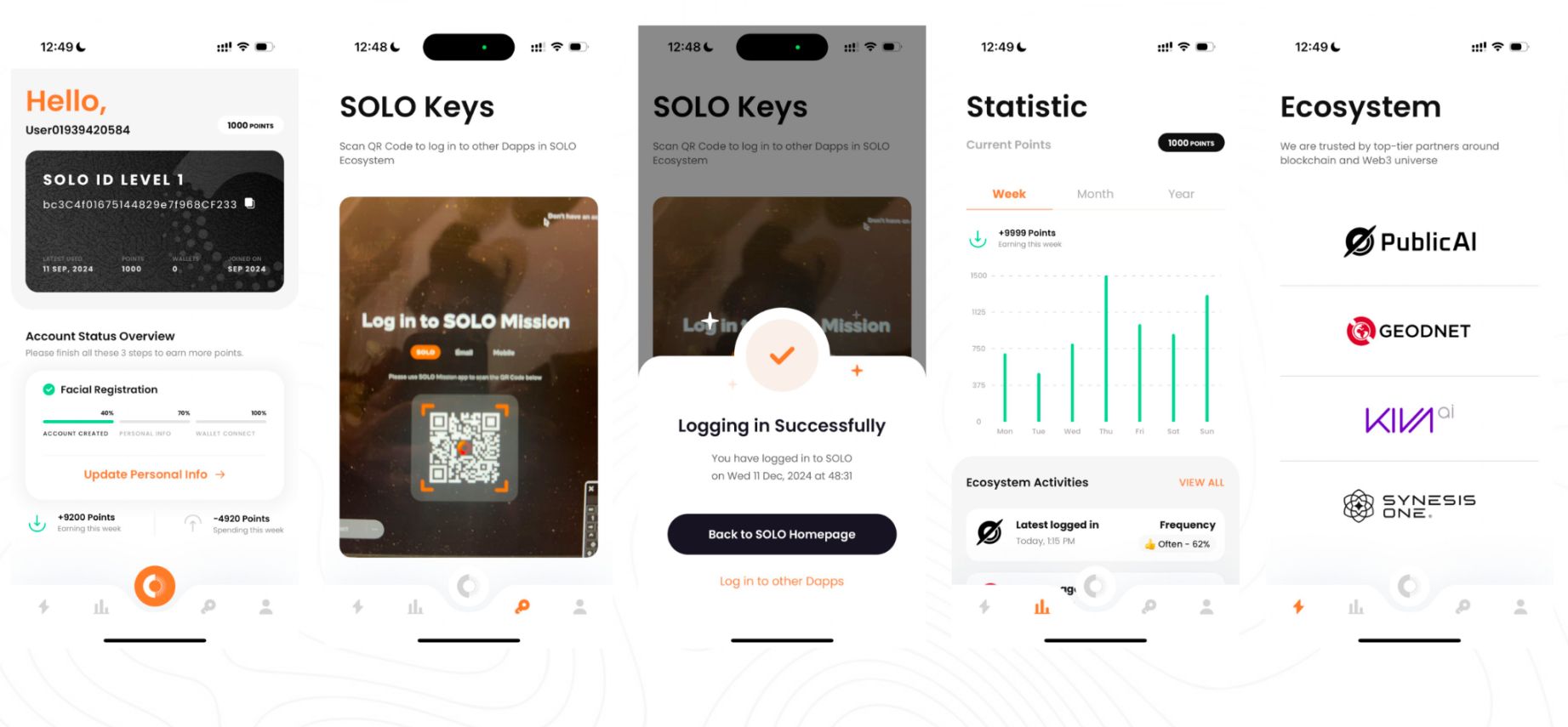

حاليًا، أبرمت Solo شراكات مع عدة بروتوكولات ومنصات، بما في ذلك Kiva.ai، Sapien، PublicAI، Synesis One، Hive3، GEODNET وغيرها، لتغطي مجالات وضع العلامات على البيانات، شبكات DePIN، وألعاب SocialFi وغيرها من القطاعات الرأسية. من المتوقع أن تثبت هذه الشراكات جدوى آلية التحقق من الهوية في Solo، وتوفر آلية تغذية راجعة لضبط نموذج zkHE بناءً على احتياجات العالم الحقيقي، مما يساعد Solo على تحسين تجربة المستخدم وأداء النظام باستمرار.

الخلاصة

من خلال بناء نظام هوية موثوق ومجهول لـ Web3، تؤسس Solo لقدرة 1P1A، ومن المتوقع أن تصبح بنية تحتية أساسية لدفع تطور نظام الهوية على السلسلة وتوسيع تطبيقات الامتثال.

وأخيرًا، تجدر الإشارة إلى أن مشروع Solo قد يطلق شبكة اختبار قريبًا، والمشاركة في أنشطة التفاعل مع شبكة الاختبار قد تتيح فرصة للحصول على توزيع أولي.

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

فخ صعودي للـ Bitcoin يتشكل مع دخول السوق الهابطة في مرحلتها المتوسطة: Willy Woo

تقرير وزارة الخزانة الأمريكية يعترف بالاستخدامات المشروعة لمزج العملات المشفرة

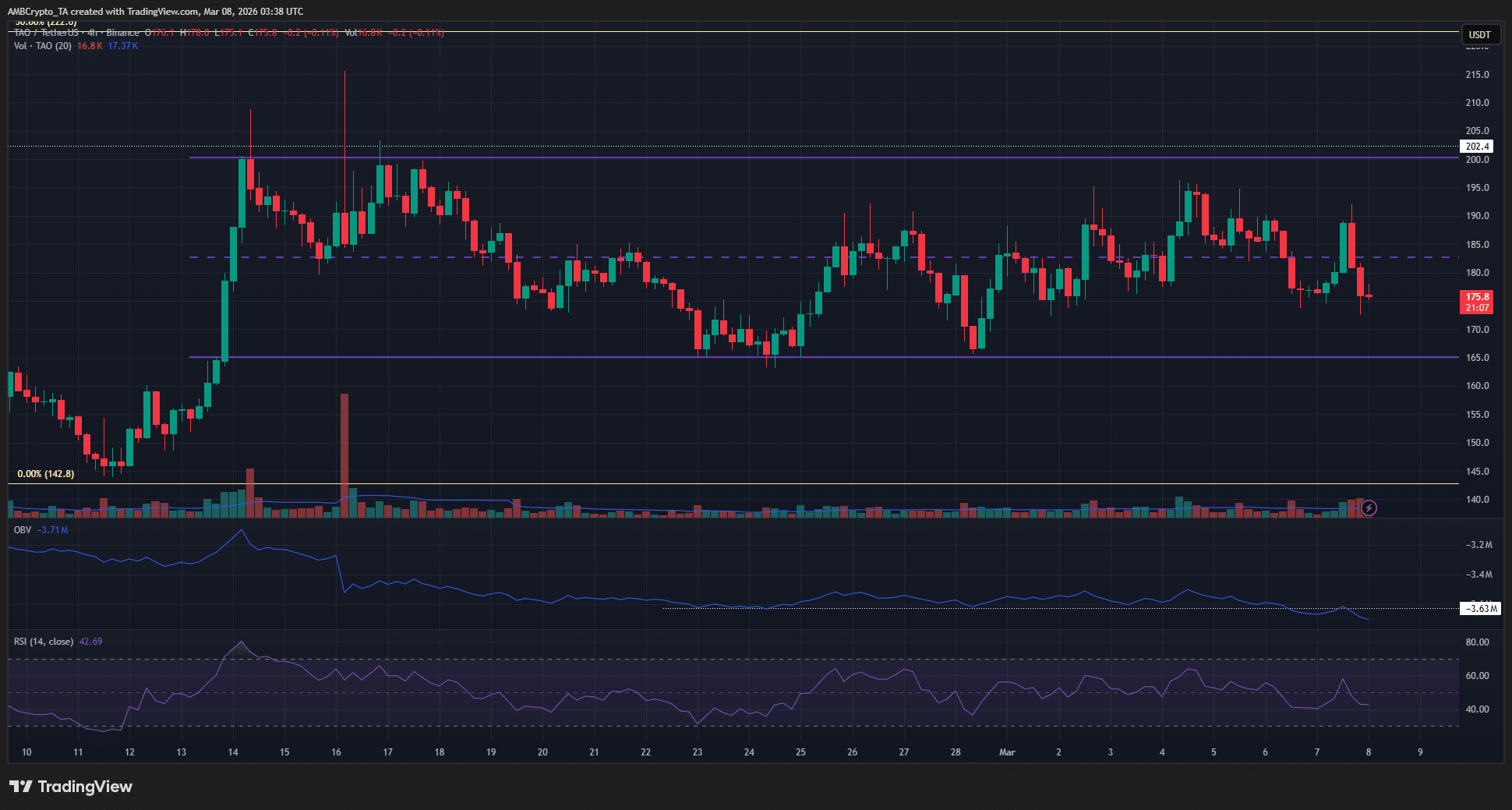

ينمو قطاع الذكاء الاصطناعي إلى 14.4 مليار دولار بينما يت�راجع Bittensor – هل سيعود TAO إلى 165 دولار؟

المملكة المتحدة تواجه يومين فقط من احتياطي الغاز مع توقف الواردات من الشرق الأوسط