فيتاليك بوتيرين يدق ناقوس الخطر: التهديد ا�لكمي قد يضرب Ethereum قبل عام 2028

في مؤتمر Devconnect في بوينس آيرس، أصدر المؤسس المشارك لـEthereum تحذيراً غير مسبوق: المنحنيات الإهليلجية التي تؤمّن Bitcoin وEthereum "سوف تموت". مع وجود احتمال بنسبة 20% أن أجهزة الكمبيوتر الكمّية قد تكسر التشفير الحالي قبل عام 2030، أمام صناعة العملات الرقمية أقل من أربع سنوات للانتقال إلى أنظمة مقاومة للكمّ.

باختصار

- فيتاليك بوتيرين يحذر من وجود احتمال بنسبة 20% أن أجهزة الكمبيوتر الكمّية قد تكسر أمان التشفير الحالي قبل عام 2030.

- Ethereum وBitcoin يعتمدان على ECDSA، الذي يصبح عرضة للخطر بمجرد كشف المفاتيح العامة على السلسلة.

- التشفير بعد الكمّ موجود بالفعل، ويجب على الصناعة أن تبدأ الانتقال الآن.

احتمالية 20% قبل 2030: أرقام فيتاليك

في أواخر عام 2025، قام فيتاليك بوتيرين بشيء غير عادي بالنسبة لمخاطر غالباً ما تُناقش في سياق الخيال العلمي: وضع أرقاماً لها. وبالاستناد إلى توقعات منصة Metaculus، قدّر أن هناك احتمالاً يقارب 20% أن تظهر أجهزة كمبيوتر كمّية قادرة على كسر التشفير الحالي قبل عام 2030. أما التوقع الوسيط فيقع أقرب إلى عام 2040.

وبعد بضعة أشهر في Devconnect في بوينس آيرس، شدد بوتيرين لهجته: "المنحنيات الإهليلجية سوف تموت"، معللاً ذلك بأبحاث تشير إلى أن الهجمات الكمّية على المنحنيات الإهليلجية ذات 256 بت قد تصبح ممكنة قبل الانتخابات الرئاسية الأمريكية لعام 2028.

هذه التصريحات ليست لإثارة الذعر، بل لتحفيز العمل. كما لخّص بوتيرين: "أجهزة الكمبيوتر الكمّية لن تكسر العملات الرقمية اليوم. لكن يجب على الصناعة البدء في اعتماد التشفير بعد الكمّ بفترة طويلة قبل أن تصبح الهجمات الكمّية عملية."

لماذا ECDSA عرضة لأجهزة الكمبيوتر الكمّية

يعتمد أمان Ethereum (مثل Bitcoin) على ECDSA (خوارزمية التوقيع الرقمي للمنحنى الإهليلجي) باستخدام منحنى secp256k1. المبدأ بسيط: مفتاحك الخاص هو رقم عشوائي كبير، ومفتاحك العام هو نقطة على المنحنى مشتقة من ذلك المفتاح الخاص، وعنوانك هو تجزئة ذلك المفتاح العام.

على الأجهزة التقليدية، الانتقال من المفتاح الخاص إلى المفتاح العام سهل، لكن العكس يُعتبر غير ممكن حسابياً. هذا الفرق هو ما يجعل مفتاح 256 بت مستحيلاً فعلياً تخمينه.

الحوسبة الكمّية تهدد هذا الفرق. خوارزمية Shor، المقترحة عام 1994، تبيّن أن جهاز كمبيوتر كمّي قوي بما فيه الكفاية يمكنه حل معادلة اللوغاريتم المنفصل (والمعادلات المرتبطة بالتفكيك) في زمن متعدد الحدود – ما يعرّض مخططات RSA وDiffie-Hellman وECDSA للخطر.

يشير بوتيرين إلى نقطة دقيقة: إذا لم تقم أبداً بإنفاق من عنوان ما، فإن ما يظهر على السلسلة هو فقط تجزئة مفتاحك العام (والتي تظل مقاومة للكمّ). ولكن بمجرد أن ترسل معاملة، ينكشف مفتاحك العام – ما يمنح المهاجم الكمّي في المستقبل المادة الأولية لاستعادة مفتاحك الخاص.

Google Willow: إشارة تسارع

تحذيرات بوتيرين تأتي في ظل تسارع التقدم التكنولوجي. في ديسمبر 2024، كشفت Google عن Willow، معالجها الكمّي الذي يحتوي على 105 كيوبتات فائقة التوصيل. أكمل الشريحة عملية حسابية في أقل من خمس دقائق، والتي كانت ستستغرق لدى أقوى الحواسيب الفائقة اليوم حوالي 10 سكستيليون (10²⁵) عام.

الأكثر أهمية: Willow أظهر تصحيح أخطاء كمّي "أقل من العتبة"، حيث يؤدي زيادة عدد الكيوبتات إلى تقليل معدل الخطأ بدلاً من زيادته. هذا اختراق رئيسي سُعي إليه لما يقارب 30 عاماً.

ومع ذلك، أوضح هارتموت نيفين، مدير Google Quantum AI، أن "شريحة Willow غير قادرة على كسر التشفير الحديث." ويقدّر أن كسر RSA سيتطلب ملايين الكيوبتات الفيزيائية ولا يزال يبعد على الأقل 10 سنوات.

تحليلات أكاديمية تتفق: كسر تشفير المنحنى الإهليلجي 256 بت في غضون ساعة سيتطلب عشرات إلى مئات الملايين من الكيوبتات الفيزيائية – وهو ما يفوق بكثير القدرات الحالية. ولكن خرائط طريق IBM وGoogle تهدف إلى أجهزة كمبيوتر كمّية متسامحة مع الأخطاء بحلول 2029-2030.

خطة الطوارئ الكمّية لـEthereum

قبل هذه التصريحات العلنية بكثير، كان بوتيرين قد نشر منشوراً في Ethereum Research عام 2024 بعنوان "كيفية تنفيذ هارد فورك لإنقاذ أموال معظم المستخدمين في حالة طوارئ كمّية". تصف هذه الخطة ما يمكن أن يفعله Ethereum إذا باغت اختراق كمّي النظام البيئي:

- رصد الهجوم والتراجع: سيعيد Ethereum السلسلة إلى آخر كتلة قبل أن تصبح سرقة الكمّ واسعة النطاق مرئية.

- تعطيل معاملات EOA القديمة: سيتم تجميد الحسابات التقليدية المملوكة خارجياً (EOAs) التي تستخدم ECDSA، ما يوقف المزيد من السرقات عبر المفاتيح العامة المكشوفة.

- الانتقال إلى محافظ العقود الذكية: سيسمح نوع معاملة جديد للمستخدمين بإثبات (عبر إثبات معرفة صفرية STARK) أنهم يتحكمون في البذرة الأصلية، ثم الانتقال إلى محفظة عقد ذكي مقاومة للكمّ.

هذه الخطة لا تزال أداة استرداد كحل أخير. حجة بوتيرين هي أن البنية التحتية اللازمة – تجريد الحسابات، أنظمة ZK قوية، مخططات التوقيع بعد الكمّ الموحدة – يمكن ويجب أن تُبنى الآن.

التشفير بعد الكمّ: حلول قائمة

الخبر السار: الحلول موجودة بالفعل. في عام 2024، أصدرت NIST (المعهد الوطني للمعايير والتكنولوجيا) أول ثلاثة معايير للتشفير بعد الكمّ (PQC): ML-KEM لتغليف المفاتيح، ML-DSA وSLH-DSA للتوقيعات.

هذه الخوارزميات، المبنية على شبكات شبكية أو دوال تجزئة، مصممة لمقاومة هجمات خوارزمية Shor. ويقدّر تقرير مشترك بين NIST والبيت الأبيض لعام 2024 أن تكلفة انتقال الأنظمة الفدرالية الأمريكية إلى PQC بين 2025 و2035 ستكون 7.1 مليار دولار.

على جانب البلوكشين، تعمل عدة مشاريع على هذا الانتقال. Naoris Protocol يطور بنية تحتية للأمن السيبراني اللامركزي تدمج خوارزميات مقاومة للكمّ متوافقة مع معايير NIST. في سبتمبر 2025، تم الاستشهاد بالبروتوكول في مذكرة مقدمة إلى هيئة الأوراق المالية الأمريكية كنموذج مرجعي لبنية تحتية مقاومة للكمّ للبلوكشين.

تعتمد مقاربة Naoris على آلية تُدعى dPoSec (إثبات الأمان اللامركزي): كل جهاز في الشبكة يصبح عقدة تحقق تراقب في الوقت الحقيقي حالة أمان الأجهزة الأخرى. وبالاقتران مع التشفير بعد الكمّ، يقضي هذا النسيج اللامركزي على نقاط الفشل الأحادية في البنى التقليدية.

ما الذي يجب تغييره في Ethereum

تتقارب عدة توجهات بالفعل على مستوى البروتوكول والمحافظ. تجريد الحساب (ERC-4337) يتيح انتقال المستخدمين من EOAs إلى محافظ عقود ذكية قابلة للترقية، مما يجعل استبدال مخططات التوقيع أسهل دون الحاجة إلى هارد فورك طارئ. بعض المشاريع تعرض بالفعل محافظ مقاومة للكمّ من نمط Lamport أو XMSS على Ethereum.

لكن المنحنيات الإهليلجية لا تُستخدم فقط لمفاتيح المستخدمين. توقيعات BLS، التزامات KZG، وبعض أنظمة إثبات التجميع تعتمد أيضاً على صعوبة اللوغاريتم المنفصل. خارطة طريق جادة لمقاومة الكمّ تتطلب بدائل لكل هذه اللبنات الأساسية.

وفقاً للبيانات التي نشرتها Naoris Protocol، فقد عالجت شبكتها التجريبية التي أُطلقت في يناير 2025 أكثر من 100 مليون معاملة آمنة بعد الكمّ وخففت أكثر من 600 مليون تهديد في الوقت الحقيقي. من المقرر إطلاق الشبكة الرئيسية في الربع الأول من 2026، مقدمة بنية تحتية بطبقة "تحت الصفر" قادرة على العمل تحت البلوكشينات الموجودة.

أصوات معارضة: باك وسزابو يدعوان للحذر

ليس كل الخبراء يشاركون بوتيرين استعجاله. آدم باك، الرئيس التنفيذي لـBlockstream ورائد Bitcoin، يرى أن التهديد الكمّي "يبعد عقوداً" ويوصي بـ "البحث المستمر بدلاً من تغييرات بروتوكول متسرعة أو مزعزعة." قلقه: أن التحديثات المدفوعة بالذعر قد تجلب ثغرات أخطر من التهديد الكمّي نفسه.

نيك سزابو، عالم التشفير ورائد العقود الذكية، يرى أن الخطر الكمّي "حتمي في نهاية المطاف" لكنه يضع وزناً أكبر على التهديدات القانونية والاجتماعية والإدارية الحالية. يستخدم استعارة "ذبابة محبوسة في الكهرمان": كلما تراكمت المزيد من الكتل حول معاملة ما، أصبح من الأصعب إزاحتها – حتى أمام خصوم أقوياء.

هذه المواقف ليست متعارضة مع بوتيرين: إنها تعكس آفاقاً زمنية مختلفة. يبدو أن الإجماع الناشئ هو أن الانتقال يجب أن يبدأ الآن، حتى لو لم يكن الهجوم وشيكاً – تحديداً لأن الانتقال في شبكة لامركزية يستغرق سنوات.

ما الذي يجب أن يتذكره حاملو العملات الرقمية

بالنسبة للمتداولين، الرسالة واضحة: واصلوا العمليات المعتادة مع البقاء على اطلاع على تحديثات البروتوكول. أما حاملو العملات على المدى الطويل، فالأولوية هي التأكد من أن المنصات والبروتوكولات المختارة تستعد بنشاط لمستقبل بعد الكمّ.

بعض أفضل الممارسات لتقليل التعرض: فضّل المحافظ وإعدادات الحفظ التي يمكنها ترقية التشفير دون إجبارك على الانتقال لعناوين جديدة، تجنب إعادة استخدام العناوين (لتقليل عدد المفاتيح العامة المكشوفة على السلسلة)، وتتبع خيارات توقيعات Ethereum بعد الكمّ للانتقال بمجرد توفر أدوات قوية.

احتمال 20% بحلول 2030 يعني أيضاً أن هناك فرصة 80% ألا تهدد أجهزة الكمبيوتر الكمّية العملات الرقمية ضمن تلك الفترة. لكن في سوق بقيمة 3 تريليون دولار، حتى خطر بنسبة 20% لفشل أمني كارثي يتطلب اهتماماً بالغاً.

كما يلخص بوتيرين: يجب التعامل مع الخطر الكمّي بالطريقة التي يفكر بها المهندسون بشأن الزلازل أو الفيضانات. من غير المرجح أن يدمر منزلك هذا العام، لكنه محتمل بما فيه الكفاية على المدى الطويل لدرجة أنه من المنطقي تصميم الأساسات مع وضع ذلك في الاعتبار.

لا. أجهزة الكمبيوتر الكمّية الحالية (مثل شريحة Willow ذات 105 كيوبت من Google) بعيدة جداً عن الملايين من الكيوبتات اللازمة لتهديد التشفير الحديث.<\/span><\/p>\n"}},{"@type":"Question","name":"What is Shor's algorithm?","acceptedAnswer":{"@type":"Answer","text":"

خوارزمية كمّية اقتُرحت عام 1994 قادرة على حل مشكلة اللوغاريتم المنفصل في زمن متعدد الحدود، ما سيعرّض مخططات التشفير الحالية مثل ECDSA للخطر.<\/span><\/p>\n"}},{"@type":"Question","name":"What is post-quantum cryptography?","acceptedAnswer":{"@type":"Answer","text":"

خوارزميات تشفير وتوقيع مصممة لمقاومة هجمات أجهزة الكمبيوتر الكمّية. قامت NIST بتوحيد أولها (ML-KEM، ML-DSA، SLH-DSA) في عام 2024.<\/span><\/p>\n"}},{"@type":"Question","name":"Are my funds at risk if I've already sent transactions?","acceptedAnswer":{"@type":"Answer","text":"

ليس اليوم. ولكن بمجرد وجود كمبيوتر كمّي قوي بما فيه الكفاية، فإن أي عنوان كشف مفتاحه العام (عبر معاملة) سيكون نظرياً عرضة للخطر.<\/span><\/p>\n"}}]}

لا. أجهزة الكمبيوتر الكمّية الحالية (مثل شريحة Willow ذات 105 كيوبت من Google) بعيدة جداً عن الملايين من الكيوبتات اللازمة لتهديد التشفير الحديث.

خوارزمية كمّية اقتُرحت عام 1994 قادرة على حل مشكلة اللوغاريتم المنفصل في زمن متعدد الحدود، ما سيعرّض مخططات التشفير الحالية مثل ECDSA للخطر.

خوارزميات تشفير وتوقيع مصممة لمقاومة هجمات أجهزة الكمبيوتر الكمّية. قامت NIST بتوحيد أولها (ML-KEM، ML-DSA، SLH-DSA) في عام 2024.

ليس اليوم. ولكن بمجرد وجود كمبيوتر كمّي قوي بما فيه الكفاية، فإن أي عنوان كشف مفتاحه العام (عبر معاملة) سيكون نظرياً عرضة للخطر.

عزّز تجربتك مع Cointribune من خلال برنامج "اقرأ واربح"! لكل مقالة تقرؤها، اكسب نقاطاً واحصل على مكافآت حصرية. سجّل الآن وابدأ في جني الفوائد.

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

الجنيه الإسترليني يضعف ليقترب من 1.3300 مع تعزيز المخاطر الجيوسياسية للدولار الأمريكي

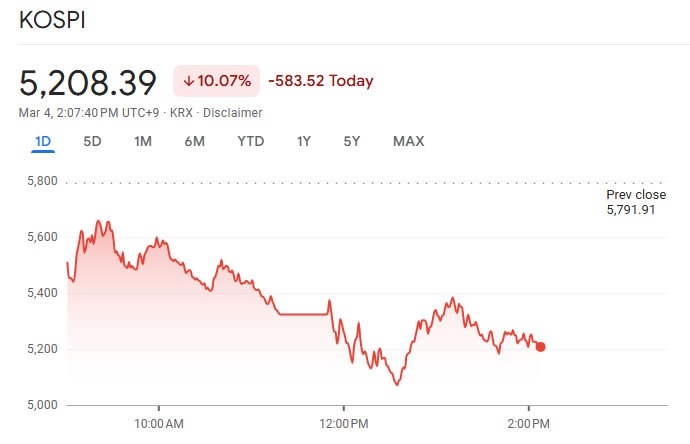

كوريا توقف التداول مع تراجع المؤشرات الرئيسية بنسبة 10% بسبب أزمة الشرق الأوسط

لم ترتفع بل انخفضت! بعد الصراع في إيران، هل فقد الين الياباني صفته كملاذ آمن؟