Nordkoreanische staatliche Hacker zielen auf Krypto-Unternehmen ab und setzen dabei mehrere einzigartige Malware-Programme zusammen mit verschiedenen Betrugsmaschen ein, darunter auch gefälschte Zoom-Meetings.

Die mit Nordkorea in Verbindung stehende Bedrohungsgruppe, bekannt als UNC1069, wurde dabei beobachtet, wie sie den Kryptosektor angreift, um sensible Daten von Windows- und macOS-Systemen zu stehlen, mit dem letztendlichen Ziel, finanziellen Diebstahl zu erleichtern.

UNC1069 gilt als seit April 2018 aktiv. Die Gruppe hat eine Geschichte darin, Social-Engineering-Kampagnen zum finanziellen Vorteil durchzuführen, indem sie gefälschte Meeting-Einladungen nutzt und sich als Investoren renommierter Unternehmen ausgibt.

Gefälschtes Zoom-Meeting startet Malware-Angriff auf Krypto-Unternehmen

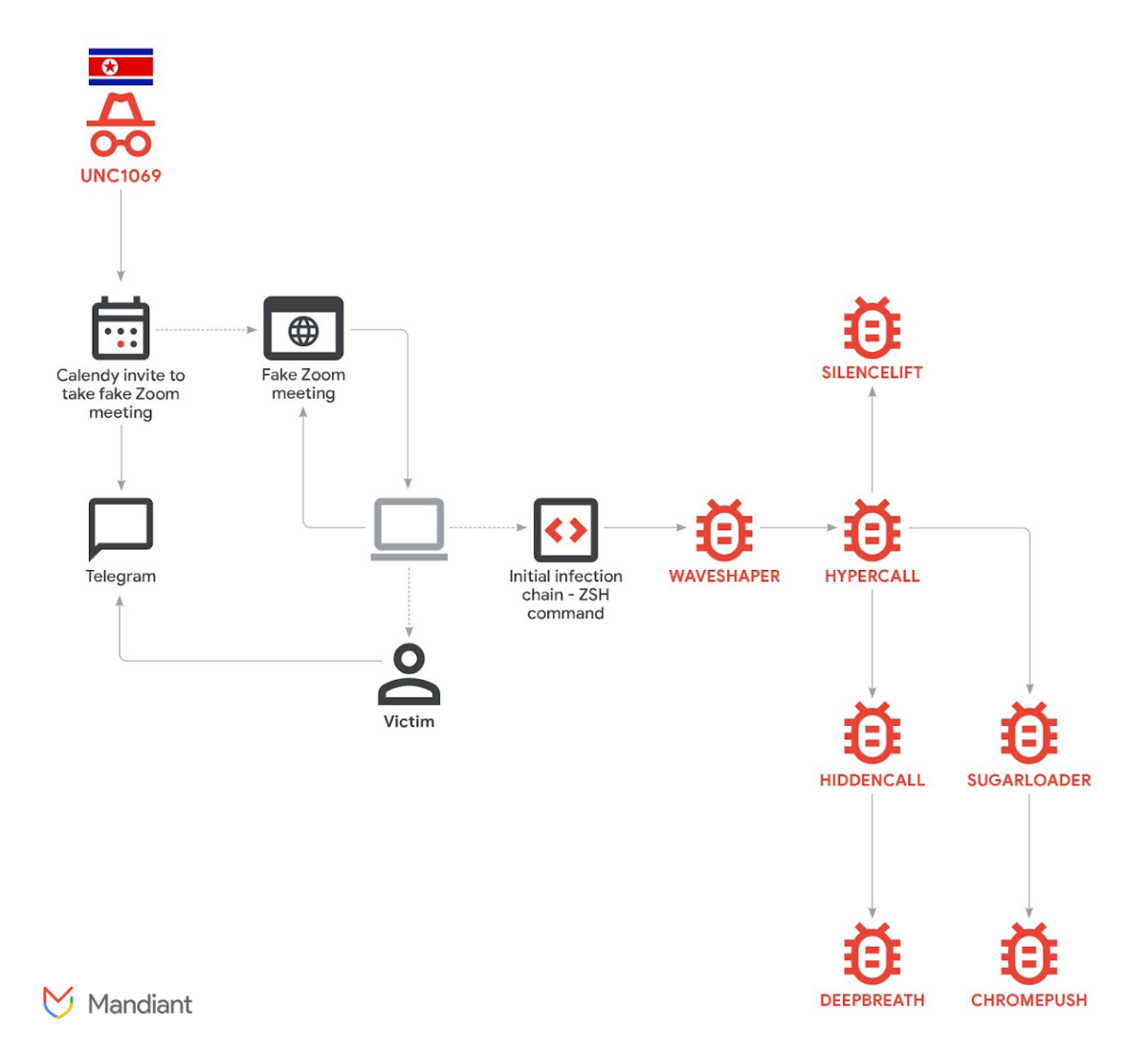

In ihrem neuesten Bericht haben Forscher von Google Mandiant ihre Untersuchung zu einem Einbruch bei einem FinTech-Unternehmen aus der Krypto-Branche dargelegt. Laut Ermittlern begann der Angriff mit einem kompromittierten Telegram-Account, der einem leitenden Angestellten der Krypto-Industrie gehörte.

Die Angreifer nutzten das gehackte Profil, um das Opfer zu kontaktieren. Sie bauten schrittweise Vertrauen auf, bevor sie eine Einladung über Calendly für ein Videomeeting schickten. Der Meeting-Link leitete das Ziel auf eine gefälschte Zoom-Domain weiter, die auf einer von den Angreifern kontrollierten Infrastruktur gehostet wurde.

Während des Gesprächs berichtete das Opfer, dass es ein scheinbar Deepfake-Video eines CEOs eines anderen Krypto-Unternehmens gesehen habe.

„Obwohl Mandiant keine forensischen Beweise sichern konnte, um den Einsatz von KI-Modellen in diesem speziellen Fall unabhängig zu verifizieren, ähnelt die gemeldete Täuschung einem zuvor öffentlich bekannt gewordenen Vorfall mit ähnlichen Merkmalen, bei dem angeblich ebenfalls Deepfakes verwendet wurden“, heißt es im Bericht.

Angriffskette. Quelle: Google Cloud

Angriffskette. Quelle: Google Cloud Die Angreifer erweckten den Eindruck von Audioproblemen im Meeting, um den nächsten Schritt zu rechtfertigen. Sie wiesen das Opfer an, Fehlerbehebungsbefehle auf seinem Gerät auszuführen. Diese Befehle, sowohl für macOS als auch für Windows angepasst, starteten heimlich die Infektionskette. Dadurch wurden mehrere Malware-Komponenten aktiviert.

Mandiant identifizierte sieben verschiedene Arten von Malware, die während des Angriffs eingesetzt wurden. Die Tools waren darauf ausgelegt, auf den Schlüsselbund zuzugreifen und Passwörter zu stehlen, Browser-Cookies und Login-Informationen zu extrahieren, Telegram-Session-Informationen auszulesen und andere private Dateien zu erlangen.

Die Ermittler kamen zu dem Schluss, dass das Ziel zweigleisig war: Zum einen sollte ein potenzieller Krypto-Diebstahl ermöglicht und zum anderen Daten gesammelt werden, die künftige Social-Engineering-Angriffe unterstützen könnten. Die Untersuchung ergab eine ungewöhnlich große Zahl von Tools, die auf einen einzigen Host geladen wurden.

Mit KI verbundene Betrugsgruppen zeigen höhere operative Effizienz

Der Vorfall ist Teil eines größeren Musters. Akteure mit Verbindung zu Nordkorea erbeuteten über 300 Millionen Dollar, indem sie sich während betrügerischer Zoom- und Microsoft Teams-Meetings als vertrauenswürdige Branchenvertreter ausgaben.

Das Ausmaß der Aktivitäten im Jahresverlauf war noch bemerkenswerter. Wie von Cryptopolitan berichtet, waren nordkoreanische Bedrohungsgruppen im Jahr 2025 für den Diebstahl von digitalen Vermögenswerten im Wert von 2,02 Milliarden Dollar verantwortlich, was einem Anstieg von 51 % gegenüber dem Vorjahr entspricht.

Chainalysis stellte zudem fest, dass Betrugsgruppen, die mit KI-Dienstleistern verbunden sind, eine höhere operative Effizienz aufweisen als solche ohne diese Verbindungen. Laut dem Unternehmen deutet dieser Trend darauf hin, dass KI künftig zu einem Standardbestandteil der meisten Betrugsoperationen werden wird.

In einem im vergangenen November veröffentlichten Bericht stellte die Google Threat Intelligence Group (GTIG) den Einsatz von generativen KI-Tools wie Gemini durch die Bedrohungsakteure fest. Sie nutzen diese, um Ködermaterialien und andere Krypto-bezogene Nachrichten zu erstellen, die ihre Social-Engineering-Kampagnen unterstützen sollen.

Seit mindestens 2023 hat sich die Gruppe von Spear-Phishing-Techniken und dem klassischen Finanzsektor (TradFi) auf die Web3-Branche verlagert, darunter zentralisierte Börsen (CEX), Softwareentwickler bei Finanzinstituten, High-Tech-Unternehmen und Einzelpersonen bei Venture-Capital-Fonds.

Google.

Die Gruppe wurde zudem dabei beobachtet, wie sie versuchte, Gemini für die Entwicklung von Code zu missbrauchen, um Krypto-Vermögenswerte zu stehlen. Sie setzen zudem Deepfake-Bilder und -Videos ein, die Personen aus der Krypto-Branche nachahmen, um mit ihrer Kampagne ein Backdoor-Programm namens BIGMACHO an Opfer zu verteilen, indem sie es als Zoom Software Development Kit (SDK) tarnen.