Vitalik Buterin da la voz de alarma: la amenaza cuántica podría afectar a Ethereum antes de 2028

En la conferencia Devconnect en Buenos Aires, el cofundador de Ethereum emitió una advertencia sin precedentes: las curvas elípticas que protegen Bitcoin y Ethereum “van a morir“. Con una probabilidad del 20% de que las computadoras cuánticas puedan romper la criptografía actual antes de 2030, la industria cripto tiene menos de cuatro años para migrar a sistemas resistentes a la computación cuántica.

En resumen

- Vitalik Buterin advierte que hay un 20% de probabilidad de que las computadoras cuánticas puedan romper la seguridad actual de las criptomonedas antes de 2030.

- Ethereum y Bitcoin dependen de ECDSA, que se vuelve vulnerable una vez que las claves públicas se exponen en la cadena.

- La criptografía post-cuántica ya existe, y la industria necesita comenzar a migrar ahora.

20% de Probabilidad Antes de 2030: Las Cifras de Vitalik

A finales de 2025, Vitalik Buterin hizo algo inusual para un riesgo que normalmente se discute en términos de ciencia ficción: le puso números. Citando pronósticos de la plataforma Metaculus, estimó que hay alrededor de un 20% de probabilidad de que computadoras cuánticas capaces de romper la criptografía actual lleguen antes de 2030. El pronóstico mediano se sitúa más cerca de 2040.

Unos meses después, en Devconnect en Buenos Aires, Buterin endureció su tono: ‘Las curvas elípticas van a morir’, declaró, citando investigaciones que sugieren que los ataques cuánticos a curvas elípticas de 256 bits podrían volverse viables antes de las elecciones presidenciales de EE.UU. de 2028.

Estas declaraciones no pretenden crear pánico, sino movilizar acción. Como resumió Buterin: “Las computadoras cuánticas no romperán las criptomonedas hoy. Pero la industria debe comenzar a adoptar la criptografía post-cuántica mucho antes de que los ataques cuánticos sean prácticos.“

Por Qué ECDSA Es Vulnerable Ante la Computación Cuántica

La seguridad de Ethereum (al igual que la de Bitcoin) depende del ECDSA (Elliptic Curve Digital Signature Algorithm) usando la curva secp256k1. El principio es simple: tu clave privada es un número aleatorio grande, tu clave pública es un punto en la curva derivado de esa clave privada y tu dirección es un hash de esa clave pública.

En hardware clásico, pasar de clave privada a clave pública es fácil, pero el proceso inverso se considera computacionalmente inviable. Esta asimetría es lo que hace que una clave de 256 bits sea prácticamente imposible de adivinar.

La computación cuántica amenaza esta asimetría. El algoritmo de Shor, propuesto en 1994, demuestra que una computadora cuántica suficientemente potente podría resolver la ecuación del logaritmo discreto (y ecuaciones de factorización relacionadas) en tiempo polinómico, lo que comprometería los esquemas RSA, Diffie-Hellman y ECDSA.

Buterin destaca una sutilidad crucial: si nunca has gastado desde una dirección, solo el hash de tu clave pública es visible en la cadena (lo que sigue siendo resistente a la computación cuántica). Pero, una vez que envías una transacción, tu clave pública se revela, dando a un futuro atacante cuántico el material necesario para recuperar tu clave privada.

Google Willow: Una Señal de Aceleración

Las advertencias de Buterin llegan en medio de un avance tecnológico acelerado. En diciembre de 2024, Google presentó Willow, su procesador cuántico de 105 cúbits superconductores. El chip completó un cálculo en menos de cinco minutos que le tomaría a las supercomputadoras actuales aproximadamente 10 septillones (10²⁵) de años.

Aún más significativo: Willow demostró corrección de errores cuánticos “por debajo del umbral”, donde aumentar el número de cúbits reduce la tasa de error en lugar de aumentarla. Este es un gran avance buscado durante casi 30 años.

Sin embargo, Hartmut Neven, director de Google Quantum AI, aclaró que “el chip Willow no es capaz de romper la criptografía moderna.” Estima que romper RSA requeriría millones de cúbits físicos y aún está al menos a 10 años de distancia.

Los análisis académicos coinciden: romper la criptografía de curva elíptica de 256 bits en una hora requeriría decenas a cientos de millones de cúbits físicos, muy por encima de las capacidades actuales. Pero las hojas de ruta de IBM y Google apuntan a computadoras cuánticas tolerantes a fallos para 2029-2030.

El Plan de Emergencia Cuántica de Ethereum

Mucho antes de estas declaraciones públicas, Buterin había publicado una entrada en 2024 en Ethereum Research titulada “Cómo hacer un hard-fork para salvar los fondos de la mayoría de los usuarios en una emergencia cuántica”. Este plan describe lo que Ethereum podría hacer si un avance cuántico tomara por sorpresa al ecosistema:

- Detectar el ataque y revertir: Ethereum revertiría la cadena al último bloque antes de que el robo cuántico a gran escala se hiciera visible.

- Deshabilitar las transacciones EOA heredadas: Las cuentas de propiedad externa tradicionales (EOA) que usan ECDSA serían congeladas, evitando más robos a través de claves públicas expuestas.

- Migrar a monederos de contratos inteligentes: Un nuevo tipo de transacción permitiría a los usuarios demostrar (a través de una prueba de conocimiento cero STARK) que controlan la semilla original y luego migrar a un monedero de contrato inteligente resistente a la computación cuántica.

Este plan sigue siendo una herramienta de recuperación de último recurso. El argumento de Buterin es que la infraestructura necesaria —abstracción de cuentas, sistemas ZK robustos, esquemas de firmas post-cuánticas estandarizados— puede y debe construirse ahora.

Criptografía Post-Cuántica: Soluciones Existentes

La buena noticia: las soluciones ya existen. En 2024, NIST (Instituto Nacional de Estándares y Tecnología) finalizó sus tres primeros estándares de criptografía post-cuántica (PQC): ML-KEM para encapsulación de claves, ML-DSA y SLH-DSA para firmas.

Estos algoritmos, basados en redes de retícula o funciones hash, están diseñados para resistir los ataques del algoritmo de Shor. Un informe conjunto de NIST y la Casa Blanca en 2024 estima 7.100 millones de dólares para migrar los sistemas federales de EE.UU. a PQC entre 2025 y 2035.

Del lado blockchain, varios proyectos están trabajando en esta transición. Naoris Protocol está desarrollando una infraestructura de ciberseguridad descentralizada que integra de manera nativa algoritmos post-cuánticos compatibles con los estándares de NIST. En septiembre de 2025, el protocolo fue citado en una presentación ante la SEC de EE.UU. como modelo de referencia para infraestructura blockchain resistente a la computación cuántica.

El enfoque de Naoris se basa en un mecanismo llamado dPoSec (Decentralized Proof of Security): cada dispositivo en la red se convierte en un nodo validador que verifica en tiempo real el estado de seguridad de otros dispositivos. Combinado con criptografía post-cuántica, esta red descentralizada elimina puntos únicos de fallo en arquitecturas tradicionales.

¿Qué Debe Cambiar en Ethereum?

Varios frentes ya están convergiendo en el lado del protocolo y los monederos. La abstracción de cuentas (ERC-4337) permite migrar a los usuarios de EOAs a monederos de contratos inteligentes actualizables, facilitando el cambio de esquemas de firma sin hard forks de emergencia. Algunos proyectos ya demuestran monederos resistentes a la computación cuántica tipo Lamport o XMSS en Ethereum.

Pero las curvas elípticas no solo se usan para las claves de usuario. Las firmas BLS, los compromisos KZG y algunos sistemas de pruebas rollup también dependen de la dificultad del logaritmo discreto. Una hoja de ruta seria para la resistencia cuántica necesita alternativas para todos estos componentes.

Según datos publicados por Naoris Protocol, su testnet lanzada en enero de 2025 procesó más de 100 millones de transacciones seguras post-cuánticas y mitigó más de 600 millones de amenazas en tiempo real. El lanzamiento de la red principal está previsto para el primer trimestre de 2026, ofreciendo una infraestructura ‘Sub-Zero Layer’ capaz de operar debajo de las blockchains existentes.

Voces Disidentes: Back y Szabo Instan a la Precaución

No todos los expertos comparten la urgencia de Buterin. Adam Back, CEO de Blockstream y pionero de Bitcoin, argumenta que la amenaza cuántica está ‘a décadas de distancia’ y recomienda “investigación constante en lugar de cambios apresurados o disruptivos en el protocolo.” Su preocupación: que actualizaciones motivadas por el pánico puedan introducir errores más peligrosos que la propia amenaza cuántica.

Nick Szabo, criptógrafo y pionero de los contratos inteligentes, ve el riesgo cuántico como “eventualmente inevitable” pero otorga mayor importancia a las amenazas legales, sociales y de gobernanza actuales. Utiliza la metáfora de una “mosca atrapada en ámbar“: cuantos más bloques se acumulan alrededor de una transacción, más difícil es desplazarla, incluso para adversarios poderosos.

Estas posturas no son incompatibles con las de Buterin: reflejan diferentes horizontes temporales. El consenso emergente parece ser que la migración debe comenzar ahora, incluso si el ataque no es inminente, precisamente porque la transición de una red descentralizada lleva años.

Qué Deben Recordar los Poseedores de Criptomonedas

Para los traders, el mensaje es claro: continúen operando normalmente mientras se mantienen informados sobre las actualizaciones del protocolo. Para los holders a largo plazo, la prioridad es asegurarse de que las plataformas y protocolos elegidos estén preparando activamente un futuro post-cuántico.

Algunas buenas prácticas para reducir la exposición: prefiera monederos y configuraciones de custodia que puedan actualizar su criptografía sin forzar un cambio a nuevas direcciones, evite la reutilización de direcciones (menos claves públicas expuestas en la cadena) y siga de cerca las opciones de firmas post-cuánticas de Ethereum para migrar una vez que las herramientas robustas estén disponibles.

La probabilidad del 20% para 2030 también significa que hay una probabilidad del 80% de que las computadoras cuánticas no amenacen las criptomonedas en ese plazo. Pero en un mercado de 3 billones de dólares, incluso un 20% de riesgo de fallo catastrófico de seguridad exige una atención seria.

Como resume Buterin: el riesgo cuántico debe ser tratado como los ingenieros piensan en terremotos o inundaciones. No es probable que destruya tu casa este año, pero lo suficientemente probable en un horizonte largo como para que tenga sentido diseñar los cimientos considerando ese riesgo.

No. Las computadoras cuánticas actuales (como Willow de 105 cúbits de Google) están muy lejos de los millones de cúbits necesarios para amenazar la criptografía moderna.<\/span><\/p>\n"}},{"@type":"Question","name":"What is Shor's algorithm?","acceptedAnswer":{"@type":"Answer","text":"

Un algoritmo cuántico propuesto en 1994 capaz de resolver el problema del logaritmo discreto en tiempo polinómico, lo que comprometería esquemas criptográficos actuales como ECDSA.<\/span><\/p>\n"}},{"@type":"Question","name":"What is post-quantum cryptography?","acceptedAnswer":{"@type":"Answer","text":"

Algoritmos de cifrado y firma diseñados para resistir ataques de computadoras cuánticas. NIST estandarizó los primeros (ML-KEM, ML-DSA, SLH-DSA) en 2024.<\/span><\/p>\n"}},{"@type":"Question","name":"Are my funds at risk if I've already sent transactions?","acceptedAnswer":{"@type":"Answer","text":"

No hoy. Pero una vez que exista una computadora cuántica suficientemente potente, cualquier dirección que ya haya revelado su clave pública (mediante una transacción) sería teóricamente vulnerable.<\/span><\/p>\n"}}]}

No. Las computadoras cuánticas actuales (como Willow de 105 cúbits de Google) están muy lejos de los millones de cúbits necesarios para amenazar la criptografía moderna.

Un algoritmo cuántico propuesto en 1994 capaz de resolver el problema del logaritmo discreto en tiempo polinómico, lo que comprometería esquemas criptográficos actuales como ECDSA.

Algoritmos de cifrado y firma diseñados para resistir ataques de computadoras cuánticas. NIST estandarizó los primeros (ML-KEM, ML-DSA, SLH-DSA) en 2024.

No hoy. Pero una vez que exista una computadora cuántica suficientemente potente, cualquier dirección que ya haya revelado su clave pública (mediante una transacción) sería teóricamente vulnerable.

¡Maximiza tu experiencia en Cointribune con nuestro programa "Read to Earn"! Por cada artículo que leas, gana puntos y accede a recompensas exclusivas. Regístrate ahora y comienza a obtener beneficios.

Disclaimer: The content of this article solely reflects the author's opinion and does not represent the platform in any capacity. This article is not intended to serve as a reference for making investment decisions.

You may also like

BlackRock bajo presión: El gigante financiero limita los retiros

Ripple: Usamos XRP para generar liquidez en los flujos de pago

Se está formando una "trampa alcista" de Bitcoin mientras el mercado bajista entra en su fase media: Willy Woo

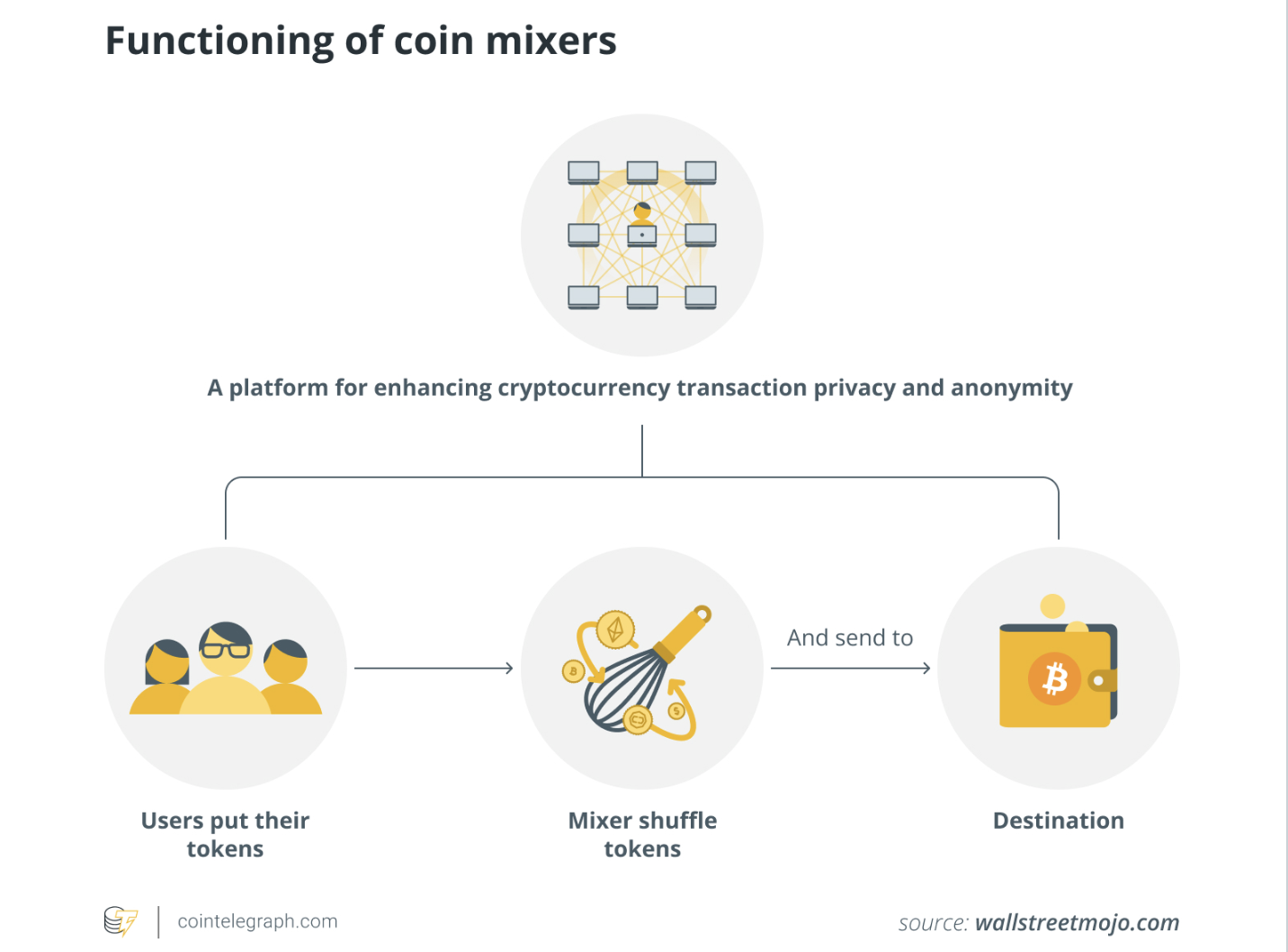

El informe del Departamento del Tesoro de EE. UU. reconoce los usos legítimos de los mezcladores de criptomonedas