Vitalik Buterin tire la sonnette d’alarme : la menace quantique pourrait frapper Ethereum avant 2028

Lors de la conférence Devconnect à Buenos Aires, le cofondateur d’Ethereum a lancé un avertissement sans précédent : les courbes elliptiques protégeant Bitcoin et Ethereum « vont mourir ». Avec une probabilité de 20 % que les ordinateurs quantiques puissent casser la cryptographie actuelle avant 2030, l’industrie crypto dispose de moins de quatre ans pour migrer vers des systèmes résistants au quantique.

En Bref

- Vitalik Buterin avertit qu'il y a 20 % de chances que les ordinateurs quantiques puissent casser la sécurité crypto actuelle avant 2030.

- Ethereum et Bitcoin reposent sur l’ECDSA, qui devient vulnérable une fois que les clés publiques sont exposées on-chain.

- La cryptographie post-quantique existe déjà, et l’industrie doit commencer la migration dès maintenant.

20 % de probabilité avant 2030 : les chiffres de Vitalik

Fin 2025, Vitalik Buterin a fait quelque chose d’inhabituel pour un risque généralement évoqué dans la science-fiction : il l’a quantifié. Citant les prévisions de la plateforme Metaculus, il estime qu’il y a environ 20 % de chances que des ordinateurs quantiques capables de casser la cryptographie actuelle arrivent avant 2030. La prévision médiane se situe plutôt vers 2040.

Quelques mois plus tard à Devconnect à Buenos Aires, Buterin a durci son ton : « Les courbes elliptiques vont mourir », a-t-il déclaré, citant des recherches suggérant que des attaques quantiques sur les courbes elliptiques 256 bits pourraient devenir réalisables avant l’élection présidentielle américaine de 2028.

Ces déclarations ne visent pas à provoquer la panique, mais à mobiliser l’action. Comme l’a résumé Buterin : « Les ordinateurs quantiques ne casseront pas les cryptomonnaies aujourd’hui. Mais l’industrie doit adopter la cryptographie post-quantique bien avant que les attaques quantiques deviennent pratiques. »

Pourquoi l’ECDSA est vulnérable à l’informatique quantique

La sécurité d’Ethereum (comme celle de Bitcoin) repose sur l’ECDSA (Elliptic Curve Digital Signature Algorithm) utilisant la courbe secp256k1. Le principe est simple : votre clé privée est un grand nombre aléatoire, votre clé publique est un point sur la courbe dérivé de cette clé privée, et votre adresse est un hash de cette clé publique.

Sur du matériel classique, passer de la clé privée à la clé publique est facile, mais l’inverse est considéré comme incomputable. Cette asymétrie rend une clé 256 bits pratiquement impossible à deviner.

L’informatique quantique menace cette asymétrie. L’algorithme de Shor, proposé en 1994, démontre qu’un ordinateur quantique suffisamment puissant pourrait résoudre l’équation du logarithme discret (et les équations de factorisation associées) en temps polynomial – ce qui compromettrait les schémas RSA, Diffie-Hellman et ECDSA.

Buterin souligne une subtilité cruciale : si vous n’avez jamais dépensé depuis une adresse, seul le hash de votre clé publique est visible on-chain (ce qui reste résistant au quantique). Mais dès que vous effectuez une transaction, votre clé publique est révélée – donnant à un futur attaquant quantique la matière première nécessaire pour retrouver votre clé privée.

Google Willow : un signal d’accélération

Les avertissements de Buterin interviennent alors que les progrès technologiques s’accélèrent. En décembre 2024, Google a dévoilé Willow, son processeur quantique à 105 qubits supraconducteurs. La puce a réalisé un calcul en moins de cinq minutes qui prendrait environ 10 septillions (10²⁵) d’années aux superordinateurs actuels.

Plus significatif encore : Willow a démontré la correction d’erreurs quantiques « sous le seuil », où augmenter le nombre de qubits réduit le taux d’erreur au lieu de l’augmenter. Il s’agit d’une avancée majeure recherchée depuis près de 30 ans.

Cependant, Hartmut Neven, directeur de Google Quantum AI, a précisé que « la puce Willow n’est pas capable de casser la cryptographie moderne. » Il estime que casser RSA nécessiterait des millions de qubits physiques et reste à au moins 10 ans de distance.

Les analyses académiques convergent : casser une cryptographie à courbe elliptique 256 bits en une heure nécessiterait des dizaines à des centaines de millions de qubits physiques – bien au-delà des capacités actuelles. Mais les feuilles de route d’IBM et Google visent des ordinateurs quantiques tolérants aux fautes d’ici 2029-2030.

Le plan d’urgence quantique d’Ethereum

Bien avant ces déclarations publiques, Buterin avait publié en 2024 un post sur Ethereum Research intitulé « Comment hard forker pour sauver les fonds de la majorité des utilisateurs en cas d’urgence quantique ». Ce plan décrit ce que pourrait faire Ethereum si une percée quantique prenait l’écosystème au dépourvu :

- Détecter l’attaque et revenir en arrière : Ethereum reviendrait à la dernière bloc avant que le vol quantique à grande échelle ne soit visible.

- Désactiver les transactions EOA héritées : Les comptes externes traditionnels (EOA) utilisant l’ECDSA seraient gelés, empêchant tout vol ultérieur via des clés publiques exposées.

- Migration vers des portefeuilles smart contract : Un nouveau type de transaction permettrait aux utilisateurs de prouver (par une preuve à connaissance nulle STARK) qu’ils contrôlent la seed originale, puis de migrer vers un portefeuille smart contract résistant au quantique.

Ce plan reste un outil de secours en dernier recours. L’argument de Buterin est que l’infrastructure nécessaire – abstraction de compte, systèmes ZK robustes, schémas de signature post-quantiques standardisés – peut et doit être construite dès maintenant.

Cryptographie post-quantique : solutions existantes

La bonne nouvelle : les solutions existent déjà. En 2024, le NIST (Institut National des Standards et de la Technologie) a finalisé ses trois premiers standards de cryptographie post-quantique (PQC) : ML-KEM pour l’encapsulation de clés, ML-DSA et SLH-DSA pour les signatures.

Ces algorithmes, basés sur des réseaux euclidiens ou des fonctions de hash, sont conçus pour résister aux attaques de l’algorithme de Shor. Un rapport NIST/Maison Blanche de 2024 estime à 7,1 milliards de dollars le coût de migration des systèmes fédéraux américains vers la PQC entre 2025 et 2035.

Côté blockchain, plusieurs projets travaillent sur cette transition. Naoris Protocol développe une infrastructure de cybersécurité décentralisée intégrant nativement des algorithmes post-quantiques conformes aux standards NIST. En septembre 2025, le protocole a été cité dans une soumission à la SEC américaine comme modèle de référence pour une infrastructure blockchain résistante au quantique.

L’approche de Naoris repose sur un mécanisme appelé dPoSec (Decentralized Proof of Security) : chaque appareil du réseau devient un nœud validateur qui vérifie en temps réel l’état de sécurité des autres appareils. Combiné à la cryptographie post-quantique, ce maillage décentralisé élimine les points de défaillance uniques des architectures traditionnelles.

Ce qui doit changer dans Ethereum

Plusieurs axes convergent déjà côté protocole et portefeuilles. L’abstraction de compte (ERC-4337) permet de migrer les utilisateurs des EOA vers des portefeuilles smart contract évolutifs, facilitant le changement de schéma de signature sans hard fork d’urgence. Certains projets démontrent déjà des portefeuilles résistants au quantique de type Lamport ou XMSS sur Ethereum.

Mais les courbes elliptiques ne sont pas utilisées uniquement pour les clés utilisateurs. Les signatures BLS, les engagements KZG et certains systèmes de preuve des rollups reposent aussi sur la difficulté du logarithme discret. Une feuille de route sérieuse pour la résistance quantique doit proposer des alternatives pour tous ces composants.

Selon les données publiées par Naoris Protocol, son testnet lancé en janvier 2025 a traité plus de 100 millions de transactions post-quantiques sécurisées et a atténué en temps réel plus de 600 millions de menaces. Le mainnet est prévu pour le premier trimestre 2026, offrant une infrastructure « Sub-Zero Layer » capable de fonctionner sous les blockchains existantes.

Voix divergentes : Back et Szabo appellent à la prudence

Tous les experts ne partagent pas l’urgence de Buterin. Adam Back, PDG de Blockstream et pionnier de Bitcoin, estime que la menace quantique est « à des décennies » et recommande « une recherche soutenue plutôt que des changements de protocole précipités ou perturbateurs. » Sa préoccupation : des mises à niveau paniquées pourraient introduire des bugs plus dangereux que la menace quantique elle-même.

Nick Szabo, cryptographe et pionnier des smart contracts, considère le risque quantique comme « éventuellement inévitable » mais accorde une plus grande importance aux menaces juridiques, sociales et de gouvernance actuelles. Il utilise la métaphore d’une « mouche piégée dans l’ambre » : plus il y a de blocs qui s’accumulent autour d’une transaction, plus il devient difficile de la déloger – même avec des adversaires puissants.

Ces positions ne sont pas incompatibles avec celle de Buterin : elles reflètent des horizons temporels différents. Le consensus émergent semble être que la migration doit commencer dès maintenant, même si l’attaque n’est pas imminente – justement parce que la transition d’un réseau décentralisé prend des années.

Ce que les détenteurs de crypto doivent retenir

Pour les traders, le message est clair : continuez à opérer normalement tout en restant informé des mises à jour de protocole. Pour les détenteurs long terme, la priorité est de s’assurer que les plateformes et protocoles choisis se préparent activement à un avenir post-quantique.

Quelques bonnes pratiques pour limiter l’exposition : privilégiez les portefeuilles et solutions de conservation pouvant mettre à jour leur cryptographie sans forcer à un changement d’adresse, évitez la réutilisation d’adresse (moins de clés publiques exposées on-chain), et suivez les choix de signature post-quantique d’Ethereum pour migrer dès que des outils robustes seront disponibles.

La probabilité de 20 % d’ici 2030 signifie aussi qu’il y a 80 % de chances que les ordinateurs quantiques ne menacent pas la crypto dans ce laps de temps. Mais dans un marché de 3 000 milliards de dollars, même un risque de 20 % d’échec catastrophique de la sécurité mérite une attention sérieuse.

Comme le résume Buterin : le risque quantique doit être traité comme les ingénieurs pensent aux séismes ou aux inondations. Il est peu probable qu’il détruise votre maison cette année, mais suffisamment probable à long terme pour que cela ait du sens de concevoir les fondations en conséquence.

Non. Les ordinateurs quantiques actuels (comme Willow de Google à 105 qubits) sont loin des millions de qubits nécessaires pour menacer la cryptographie moderne.<\/span><\/p>\n"}},{"@type":"Question","name":"What is Shor's algorithm?","acceptedAnswer":{"@type":"Answer","text":"

Un algorithme quantique proposé en 1994 capable de résoudre le problème du logarithme discret en temps polynomial, ce qui compromettrait les schémas cryptographiques actuels comme l’ECDSA.<\/span><\/p>\n"}},{"@type":"Question","name":"What is post-quantum cryptography?","acceptedAnswer":{"@type":"Answer","text":"

Des algorithmes de chiffrement et de signature conçus pour résister aux attaques d’ordinateurs quantiques. Le NIST a standardisé les premiers (ML-KEM, ML-DSA, SLH-DSA) en 2024.<\/span><\/p>\n"}},{"@type":"Question","name":"Are my funds at risk if I've already sent transactions?","acceptedAnswer":{"@type":"Answer","text":"

Pas aujourd’hui. Mais dès qu’un ordinateur quantique suffisamment puissant existera, toute adresse ayant déjà révélé sa clé publique (via une transaction) serait théoriquement vulnérable.<\/span><\/p>\n"}}]}

Non. Les ordinateurs quantiques actuels (comme Willow de Google à 105 qubits) sont loin des millions de qubits nécessaires pour menacer la cryptographie moderne.

Un algorithme quantique proposé en 1994 capable de résoudre le problème du logarithme discret en temps polynomial, ce qui compromettrait les schémas cryptographiques actuels comme l’ECDSA.

Des algorithmes de chiffrement et de signature conçus pour résister aux attaques d’ordinateurs quantiques. Le NIST a standardisé les premiers (ML-KEM, ML-DSA, SLH-DSA) en 2024.

Pas aujourd’hui. Mais dès qu’un ordinateur quantique suffisamment puissant existera, toute adresse ayant déjà révélé sa clé publique (via une transaction) serait théoriquement vulnérable.

Maximisez votre expérience Cointribune avec notre programme "Read to Earn" ! Pour chaque article lu, gagnez des points et accédez à des récompenses exclusives. Inscrivez-vous dès maintenant et commencez à bénéficier d’avantages.

Avertissement : le contenu de cet article reflète uniquement le point de vue de l'auteur et ne représente en aucun cas la plateforme. Cet article n'est pas destiné à servir de référence pour prendre des décisions d'investissement.

Vous pourriez également aimer

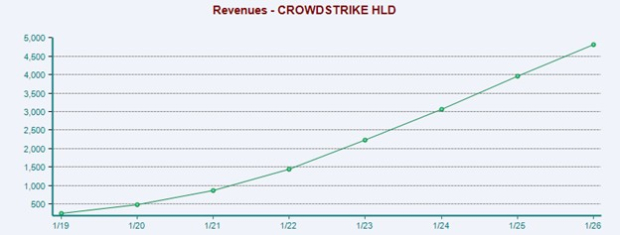

Acheter des actions CrowdStrike ou Okta après avoir atteint des marges bénéficiaires sans précédent ?

En vogue

PlusLe membre du Conseil des gouverneurs de la Fed, Milan : Les chiffres de l'emploi non agricole en février renforcent la justification d'une baisse des taux, la flambée des prix du pétrole est un « choc ponctuel » qui n'alimente pas l'inflation.

Les actions de BigBear.ai grimpent de 5,2 % avec une envolée du volume de trading à 300M$, devenant la 452ème action la plus active