北朝鮮の国家ハッカーは、偽のZoomミーティングを含む複数の詐欺と共に、いくつかの独自のマルウェアを展開しながら暗号通貨企業を標的にしています。

UNC1069として知られる北朝鮮関連の脅威アクターが、金融窃盗を最終目的として、WindowsおよびmacOSシステムから機密データを盗むために暗号通貨分野を標的にしていることが観察されています。

UNC1069は2018年4月から活動していると評価されており、偽のミーティング招待や著名企業の投資家を装って金銭的利益を得るためのソーシャルエンジニアリングキャンペーンを実施してきた経歴があります。

偽Zoomコールが暗号通貨企業にマルウェア攻撃を展開

GoogleのMandiant研究者が最新のレポートで、暗号通貨業界のFinTech企業を標的とした侵入事案の調査結果を詳述しました。調査によると、侵入は暗号通貨業界の幹部が所有するTelegramアカウントが侵害されたことから始まりました。

攻撃者は乗っ取ったプロフィールを使って被害者に接触しました。徐々に信頼を築いた後、ビデオ会議のためにCalendlyの招待リンクを送信しました。そのミーティングリンクは、脅威アクターの管理下にあるインフラ上にホストされた偽のZoomドメインにターゲットを誘導しました。

通話中、被害者は他の暗号通貨企業のCEOのディープフェイクビデオと思われるものを目にしたと報告しています。

「Mandiantは、この特定のケースでAIモデルの使用を独自に検証するためのフォレンジック証拠を回収できませんでしたが、報告された手口は、以前に公に報告された同様の特徴を持つ事件と類似しており、その際もディープフェイクが使用されたとされています」とレポートは述べています。

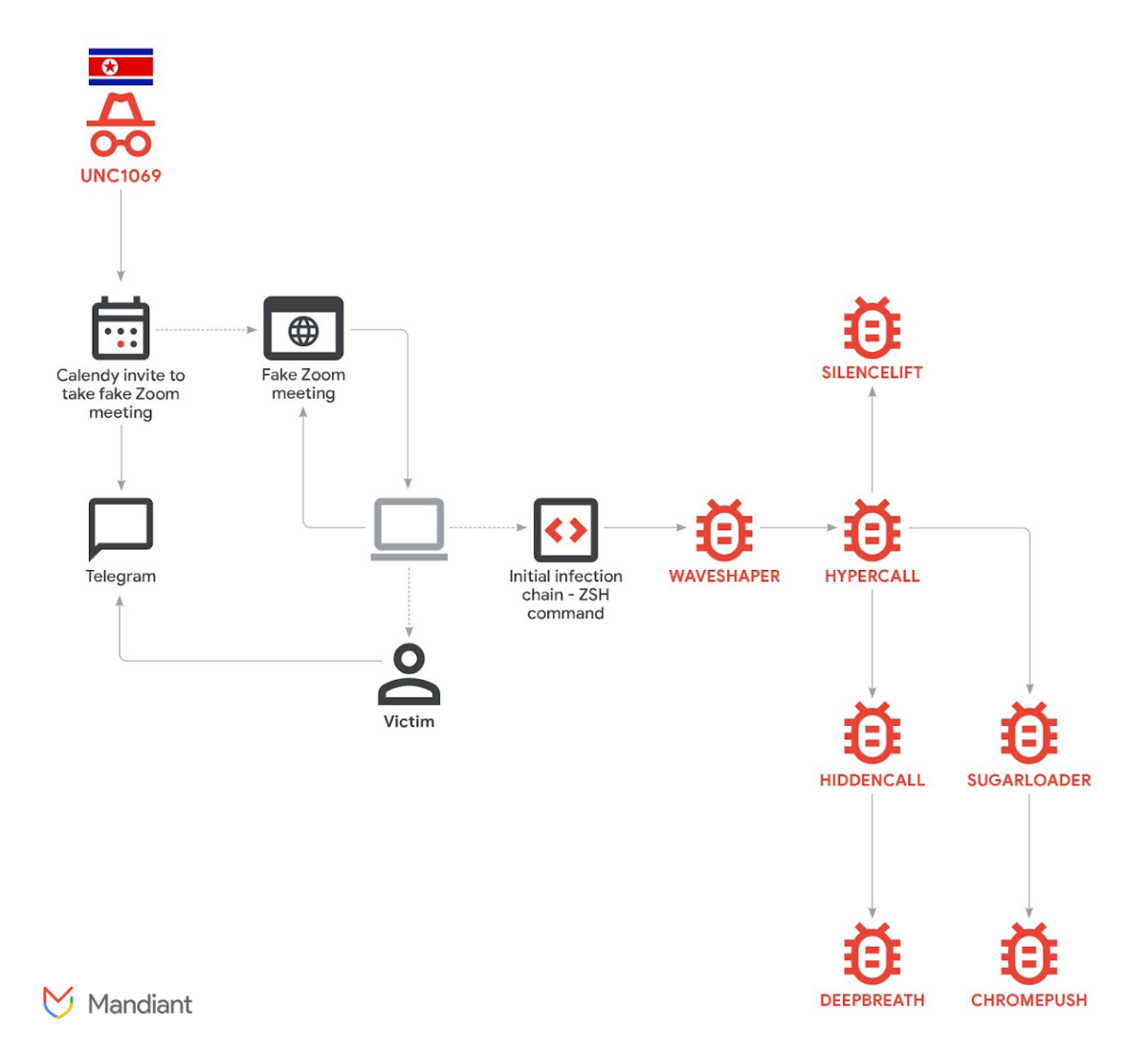

攻撃チェーン。出典:Google Cloud

攻撃チェーン。出典:Google Cloud 攻撃者はミーティング中に音声の問題があるように見せかけ、次のステップを正当化しました。彼らは被害者に対してデバイス上でトラブルシューティングコマンドを実行するよう指示しました。これらのコマンドはmacOSとWindowsの両方のシステム向けに調整されており、感染チェーンを密かに開始させました。その結果、複数のマルウェアコンポーネントが作動しました。

Mandiantは、攻撃中に使用された7種類の異なるマルウェアを特定しました。これらのツールは、キーチェーンへのアクセスやパスワードの窃取、ブラウザのクッキーやログイン情報の取得、Telegramのセッション情報へのアクセス、その他のプライベートファイルの入手を目的として設計されています。

調査者は、目的が二重であると評価しています。すなわち、暗号通貨の窃盗を可能にすることと、将来のソーシャルエンジニアリング攻撃を支援するためのデータ収集です。調査では、1つのホストに非常に多くのツールが投入された異例の事例であることが明らかになりました。

AI関連の詐欺クラスターは高い運用効率を示す

この事件はより広範なパターンの一部です。北朝鮮関連のアクターは、偽のZoomやMicrosoft Teamsミーティングで信頼できる業界関係者を装い、3億ドル以上を吸い上げました。

年間を通じた活動の規模はさらに際立っています。Cryptopolitanが報じたように、北朝鮮の脅威グループは2025年に20.2億ドルのデジタル資産を盗み、前年から51%増加しました。

Chainalysisはまた、AIサービスプロバイダーと関連する詐欺クラスターは、そうでないものよりも高い運用効率を示していることを明らかにしました。同社によれば、この傾向はAIがほとんどの詐欺オペレーションの標準的な構成要素となる未来を示唆しています。

昨年11月に発表されたレポートで、Google Threat Intelligence Group(GTIG)は、この脅威アクターがGeminiなどの生成AIツールを使用しており、ソーシャルエンジニアリングキャンペーンの一環として誘導用マテリアルやその他の暗号通貨関連メッセージを作成していると指摘しました。

少なくとも2023年以降、このグループはスピアフィッシング手法や従来の金融(TradFi)ターゲティングから、Web3業界、たとえば中央集権型取引所(CEX)、金融機関のソフトウェア開発者、ハイテク企業、ベンチャーキャピタルファンドの個人などへとシフトしています。

Google.

このグループはまた、Geminiを悪用して暗号通貨資産を盗むためのコードを開発しようとした事例も観察されています。さらに、暗号通貨業界の人物を模倣したディープフェイク画像やビデオを活用し、Zoomのソフトウェア開発キット(SDK)として偽装したBIGMACHOというバックドアを被害者に配布するキャンペーンも展開しています。