Google ostrzega przed oszustwami kryptowalutowymi wykorzystującymi „nowy i potężny” zestaw exploitów na iPhone

Badacze zagrożeń z Google twierdzą, że odkryli nowy zestaw exploitów wymierzony w użytkowników Apple iPhone, mający na celu kradzież fraz seed do portfeli kryptowalutowych.

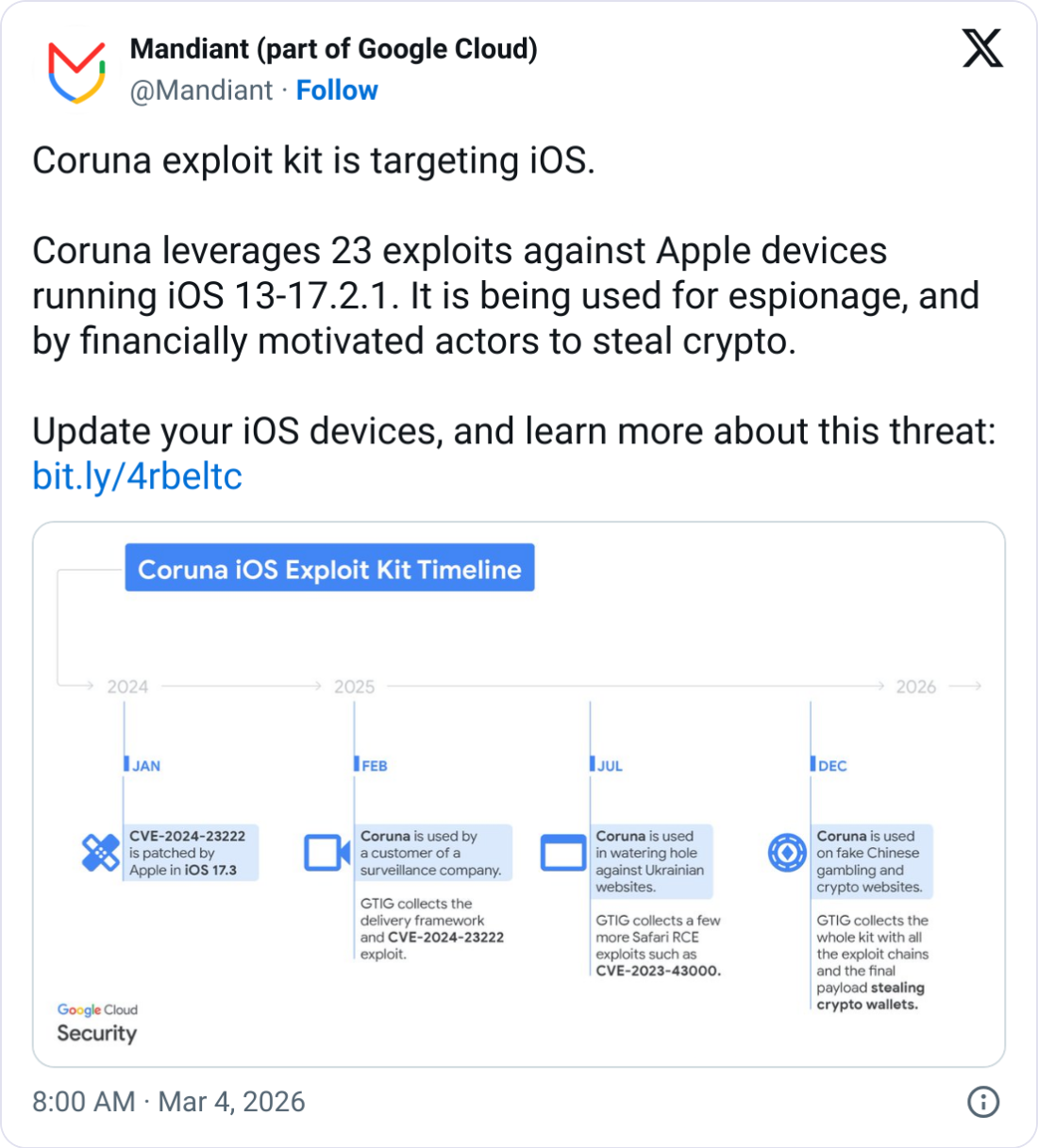

Zestaw, nazwany przez jego twórców "Coruna", atakuje iPhony z systemem iOS od wersji 13.0 do 17.2.1. Zawiera "pięć pełnych łańcuchów exploitów iOS oraz łącznie 23 exploity," w tym takie, które były wcześniej nieznane publicznie, jak poinformował Google Threat Intelligence Group (GTIG) w raporcie opublikowanym w środę.

Zespół poinformował, że po raz pierwszy odkrył ten zestaw w lutym 2025 roku i od tego czasu śledził jego wykorzystanie przez podejrzaną rosyjską grupę szpiegowską przeciwko Ukraińcom, a później na fałszywych chińskich stronach kryptowalutowych, których celem jest kradzież krypto.

GTIG informuje, że zestaw nie działa z najnowszą wersją iOS i zaleca użytkownikom iPhone'ów zaktualizowanie urządzeń do najnowszej wersji oprogramowania. Jeśli nie jest to możliwe, użytkownicy powinni przełączyć telefon w "Tryb Lockdown", który według Apple może przeciwdziałać zaawansowanym atakom.

Zestaw atakuje krypto przez fałszywe strony

GTIG poinformował, że natknął się na fragment exploitu iOS w lutym 2025 roku, w którym klient firmy zajmującej się inwigilacją użył JavaScript do odciskania urządzenia, aby dostarczyć odpowiedni exploit.

Później tego samego roku odkryto ten sam framework JavaScript ukryty na wielu zhakowanych stronach ukraińskich, który był "dostarczany tylko wybranym użytkownikom iPhone z określonej geolokalizacji."

GTIG poinformował, że następnie ten sam framework został odnaleziony w grudniu "na dużym zestawie fałszywych chińskich stron internetowych, głównie powiązanych z finansami", w tym na stronie podszywającej się pod giełdę kryptowalut WEEX.

Gdy użytkownik odwiedza te strony z urządzenia z iOS, framework dostarcza zestaw exploitów i poszukuje informacji finansowych, w tym analizuje teksty zawierające frazy seed i słowa kluczowe takie jak "backup phrase" lub "bank account."

Powiązane: Hakerzy ‘ClickFix’ podszywają się pod VC, przejmują QuickLens podczas najnowszych ataków na krypto

Zestaw wyszukuje także popularne aplikacje krypto, takie jak Uniswap i MetaMask, w celu pozyskania kryptowalut lub wrażliwych informacji.

Pochodzenie Coruna z wywiadu USA poddawane dyskusji

GTIG nie podał nazwy klienta firmy inwigilacyjnej, od którego pochodzi zestaw exploitów, ale firma zajmująca się bezpieczeństwem mobilnym iVerify powiedziała WIRED, że mógł on zostać zbudowany lub kupiony przez rząd USA.

"To bardzo zaawansowany zestaw, jego stworzenie kosztowało miliony dolarów i posiada cechy wspólne z innymi modułami publicznie przypisanymi rządowi USA," powiedział współzałożyciel iVerify Rocky Cole w rozmowie z WIRED.

"To pierwszy przykład narzędzi rządu USA — według tego, co mówi kod — które wymykają się spod kontroli i są wykorzystywane zarówno przez naszych przeciwników, jak i grupy cyberprzestępców."

Jednak główny badacz bezpieczeństwa z Kaspersky powiedział The Register, że firma nie dostrzega "dowodów faktycznego ponownego użycia kodu w opublikowanych raportach, które wspierałyby przypisanie Coruna tym samym autorom."

Magazyn: Poznaj detektywów onchain krypto zwalczających przestępczość skuteczniej niż policja

Zastrzeżenie: Treść tego artykułu odzwierciedla wyłącznie opinię autora i nie reprezentuje platformy w żadnym charakterze. Niniejszy artykuł nie ma służyć jako punkt odniesienia przy podejmowaniu decyzji inwestycyjnych.

Może Ci się również spodobać

Zrewidowane prognozy Venture Global na 2026 rok stanowią kluczowe wyzwanie dla realizacji ekspansji LNG

USA zezwalają Indiom na tymczasowy import rosyjskiej ropy naftowej w ramach specjalnego zezwolenia

EUR/USD: Wspierany przez zmianę oczekiwań co do stóp procentowych EBC – ING