يستهدف قراصنة الدولة الكورية الشمالية شركات الكريبتو بعدة برمجيات خبيثة فريدة يتم نشرها إلى جانب العديد من عمليات الاحتيال، بما في ذلك اجتماعات Zoom وهمية.

تمت ملاحظة جهة تهديد مرتبطة بكوريا الشمالية تُعرف باسم UNC1069 وهي تستهدف قطاع الكريبتو لسرقة بيانات حساسة من أنظمة Windows وmacOS بهدف نهائي هو تسهيل سرقة الأموال.

تُقَدَّر أن UNC1069 نشطة منذ أبريل 2018. ولديها تاريخ في تنفيذ حملات الهندسة الاجتماعية لتحقيق مكاسب مالية من خلال دعوات اجتماعات وهمية والتظاهر كمستثمرين من شركات مرموقة.

مكالمة Zoom وهمية تنشر هجوم برمجيات خبيثة على شركة كريبتو

في أحدث تقرير لها، شرح باحثو Google Mandiant تحقيقهم في اختراق استهدف شركة FinTech في صناعة الكريبتو. وبحسب المحققين، بدأ الاختراق من خلال حساب Telegram مخترق يخص مدير تنفيذي في صناعة الكريبتو.

استخدم المهاجمون الملف الشخصي المسروق للتواصل مع الضحية. وبنوا الثقة تدريجياً قبل إرسال دعوة Calendly لعقد اجتماع بالفيديو. وقد وجه رابط الاجتماع الهدف إلى نطاق Zoom وهمي مستضاف على بنية تحتية تحت سيطرة الجهات المهددة.

خلال المكالمة، أفاد الضحية أنه رأى ما بدا أنه فيديو deepfake لمدير تنفيذي من شركة كريبتو أخرى.

أفاد التقرير: "بينما لم تتمكن Mandiant من استعادة أدلة جنائية للتحقق بشكل مستقل من استخدام نماذج الذكاء الاصطناعي في هذه الحالة المحددة، إلا أن الخدعة المُبلَغ عنها تشبه حادثة أُبلِغ عنها علنًا سابقًا بخصائص مماثلة، حيث تم أيضًا الادعاء باستخدام deepfakes".

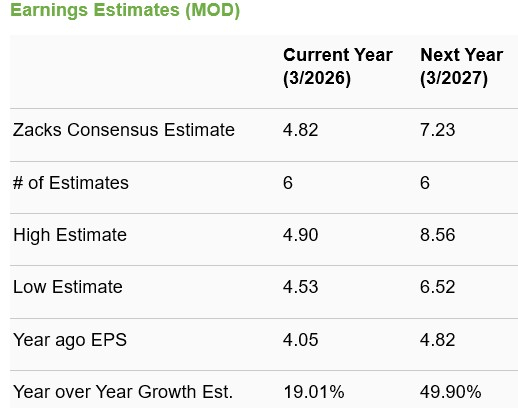

سلسلة الهجوم. المصدر: Google Cloud

سلسلة الهجوم. المصدر: Google Cloud أنشأ المهاجمون انطباعًا بوجود مشاكل صوتية في الاجتماع لتبرير الخطوة التالية. ووجَّهوا الضحية لتشغيل أوامر استكشاف الأخطاء وإصلاحها على جهازه. وقد تم تصميم هذه الأوامر لكل من أنظمة macOS وWindows، وبدأت سرًا سلسلة العدوى. ونتيجة لذلك، تم تفعيل عدة مكونات برمجيات خبيثة.

حدد فريق Mandiant سبعة أنواع مميزة من البرمجيات الخبيثة تم استخدامها أثناء الهجوم. وقد صُممت الأدوات للوصول إلى keychain وسرقة كلمات المرور، واسترجاع ملفات تعريف الارتباط الخاصة بالمتصفح ومعلومات تسجيل الدخول، والوصول إلى معلومات جلسات Telegram، والحصول على ملفات خاصة أخرى.

قدَّر المحققون أن الهدف كان مزدوجًا: تمكين سرقة الكريبتو المحتملة وجمع بيانات يمكن أن تدعم هجمات الهندسة الاجتماعية المستقبلية. وكشف التحقيق عن حجم غير معتاد من الأدوات تم إسقاطها على جهاز واحد.

تجمعات الاحتيال المرتبطة بالذكاء الاصطناعي تظهر كفاءة تشغيلية أعلى

الحادثة جزء من نمط أوسع. قامت جهات مرتبطة بكوريا الشمالية بتحويل أكثر من 300 مليون دولار من خلال التظاهر كرموز موثوقة في الصناعة خلال اجتماعات Zoom وMicrosoft Teams احتيالية.

وكان نطاق النشاط على مدار العام أكثر إثارة للانتباه. كما أفادت صحيفة Cryptopolitan، كانت مجموعات التهديد الكورية الشمالية مسؤولة عن سرقة أصول رقمية بقيمة 2.02 مليار دولار في عام 2025، بزيادة قدرها 51% عن العام السابق.

كشفت Chainalysis أيضًا أن تجمعات الاحتيال المرتبطة بمزودي خدمات الذكاء الاصطناعي تظهر كفاءة تشغيلية أعلى من تلك التي لا تمتلك مثل هذه الروابط. وبحسب الشركة، يشير هذا الاتجاه إلى مستقبل يصبح فيه الذكاء الاصطناعي مكونًا أساسيًا في معظم عمليات الاحتيال.

وفي تقرير نُشر في نوفمبر الماضي، لاحظت مجموعة Google Threat Intelligence Group (GTIG) استخدام جهة التهديد لأدوات الذكاء الاصطناعي التوليدي مثل Gemini. حيث يستخدمونها لإنتاج مواد جذب ورسائل أخرى متعلقة بالكريبتو كجزء من جهود دعم حملات الهندسة الاجتماعية الخاصة بهم.

منذ عام 2023 على الأقل، انتقل الفريق من تقنيات التصيد الموجه واستهداف التمويل التقليدي (TradFi) إلى صناعة Web3، مثل البورصات المركزية (CEX)، ومطوري البرمجيات في المؤسسات المالية، وشركات التكنولوجيا الفائقة، والأفراد في صناديق رأس المال المخاطر.

Google.

كما تمت ملاحظة المجموعة وهي تحاول إساءة استخدام Gemini لتطوير أكواد لسرقة أصول الكريبتو. ويستغلون أيضًا صور وفيديوهات deepfake تحاكي أشخاصًا في صناعة الكريبتو في حملاتهم لنشر باب خلفي يُدعى BIGMACHO على الضحايا من خلال تمريره كأنه مجموعة تطوير برامج Zoom (SDK).