-

Durch einen Exploit bei Aperture Finance wurden 3,67 Millionen Dollar abgezogen, nachdem Angreifer gezielt Schwachstellen in den V3- und V4-Smart Contracts ausnutzten.

-

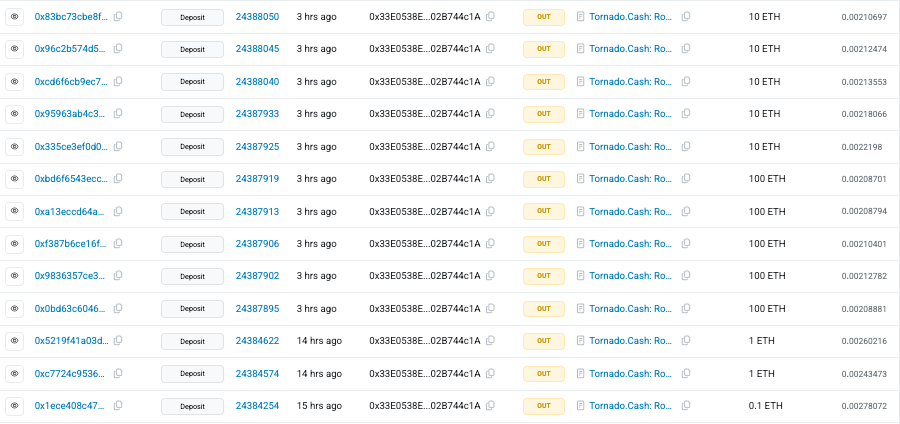

Mit dem Hack in Verbindung stehende Wallets transferierten später 1.242 ETH im Wert von 2,4 Millionen Dollar zu Tornado Cash, um die Gelder zu waschen.

-

Sicherheitsteams forderten Nutzer dazu auf, ERC20- sowie Liquiditätspositionsgenehmigungen, die mit kompromittierten Vertragsadressen verbunden sind, zurückzuziehen.

Die DeFi-Plattform Aperture Finance erlitt einen schweren Sicherheitsvorfall und verlor etwa 3,67 Millionen Dollar durch einen Smart-Contract-Exploit. Die Blockchain-Sicherheitsfirma PeckShield zeigt, dass der Hacker die gestohlenen Gelder aktiv über Tornado Cash, einen Privacy-Mixing-Dienst, bewegt.

Diese Aktivitäten haben erneut Bedenken hinsichtlich der Wiederbeschaffung der Gelder und des genauen Ablaufs des Hacks ausgelöst.

Wie der Aperture Finance Exploit stattfand

Laut PeckShield ereignete sich der Hack bei Aperture Finance am 25. Januar 2026 aufgrund einer Schwachstelle in den V3- und V4-Smart Contracts in Kombination mit bestehenden Token-Genehmigungen der Nutzer.

Auf DeFi-Plattformen erlauben Nutzer häufig Verträgen, ihre ERC-20-Token oder Liquiditätspositions-NFTs zu bewegen, sodass Handel und Strategien automatisch ausgeführt werden können. In diesem Fall entdeckte der Angreifer jedoch eine Schwachstelle in der Handhabung dieser Genehmigungen und Funktionsaufrufe durch den Vertrag.

Statt Wallets zu knacken oder Private Keys zu stehlen, nutzte der Angreifer die Logik des Vertrags selbst, um unautorisierte Vermögenstransfers auszulösen.

Da viele Nutzer bereits ihre Genehmigungen erteilt hatten, konnte der Angreifer Gelder bewegen, ohne neue Signaturen zu benötigen. Dadurch war es ihm möglich, Vermögenswerte, die mit genehmigten Token und Liquiditätspositionen verbunden sind, abzufließen.

Gelder nach dem Hack an Tornado Cash transferiert

Dies führte zur Extraktion von Werten in Höhe von 3,67 Millionen Dollar. Der Angreifer wandelte einen großen Teil in ETH um und überwies etwa 1.242 ETH an Tornado Cash, um die Spur zu verschleiern.

Angreifer nutzen häufig Mixing-Dienste wie Tornado Cash, um die Herkunft gestohlener Kryptowährungen zu verschleiern und die Nachverfolgung zu erschweren. Die Gelder wurden in mehreren kleinen Transaktionen verschickt, darunter jeweils 10 ETH und 100 ETH – eine gängige Methode, um Aufmerksamkeit zu vermeiden.

- Auch interessant:

- ,

Nutzer sollen Token- und NFT-Genehmigungen widerrufen

Nach dem Exploit veröffentlichte das Team von Aperture Finance eine Notfallmitteilung und eine Liste der betroffenen Vertragsadressen. Außerdem wurden die Nutzer dringend gewarnt, sowohl ERC-20-Token-Genehmigungen als auch ERC-721-Liquiditätspositionsgenehmigungen für die riskanten Adressen umgehend zu widerrufen.

Wallet-Genehmigungen erlauben Smart Contracts, Nutzervermögen zu bewegen. Bleiben sie aktiv, können sie nach einer Kompromittierung des Vertrags missbraucht werden.

Verpassen Sie keine Neuigkeiten aus der Krypto-Welt!

Bleiben Sie vorne mit aktuellen Nachrichten, Expertenanalysen und Echtzeit-Updates zu den neuesten Trends rund um Bitcoin, Altcoins, DeFi, NFTs und mehr.

FAQs

Hacker nutzten eine Schwachstelle in den Smart Contracts der Plattform und verwendeten bestehende Token-Genehmigungen der Nutzer, um Vermögenswerte zu bewegen, ohne Private Keys zu stehlen.

Nutzer sollten umgehend alle Token- und Liquiditätspositionsgenehmigungen, die mit den betroffenen Vertragsadressen verknüpft sind, widerrufen, um weitere Verluste zu vermeiden.

Dienste wie Tornado Cash verschleiern Transaktionsspuren, wodurch es nach einem Hack schwierig wird, gestohlene Kryptowährungen nachzuverfolgen und zurückzuerlangen.

Nein. Der Exploit nutzte Smart-Contract-Berechtigungen aus; Ihre Private Keys sind weiterhin sicher, aber Ihre genehmigten Gelder waren gefährdet.