Peretas negara Korea Utara menargetkan perusahaan kripto dengan beberapa jenis malware unik yang digunakan bersamaan dengan berbagai penipuan, termasuk pertemuan Zoom palsu.

Aktor ancaman yang berafiliasi dengan Korea Utara yang dikenal sebagai UNC1069 telah diamati menargetkan sektor kripto untuk mencuri data sensitif dari sistem Windows dan macOS dengan tujuan akhir memfasilitasi pencurian finansial.

UNC1069 dinilai aktif sejak April 2018. Mereka memiliki sejarah menjalankan kampanye rekayasa sosial untuk keuntungan finansial dengan menggunakan undangan pertemuan palsu dan menyamar sebagai investor dari perusahaan terkemuka.

Panggilan Zoom palsu meluncurkan serangan malware pada perusahaan kripto

Dalam laporan terbarunya, peneliti Google Mandiant merinci investigasi mereka terkait intrusi yang menargetkan perusahaan FinTech di industri kripto. Menurut para penyelidik, intrusi dimulai dengan akun Telegram yang telah dikompromikan milik seorang eksekutif industri kripto.

Para penyerang menggunakan profil yang dibajak untuk menghubungi korban. Mereka secara bertahap membangun kepercayaan sebelum mengirimkan undangan Calendly untuk pertemuan video. Tautan pertemuan tersebut mengarahkan target ke domain Zoom palsu yang dihosting pada infrastruktur di bawah kendali aktor ancaman.

Selama panggilan, korban melaporkan melihat apa yang tampaknya merupakan video deepfake dari CEO perusahaan kripto lain.

“Meskipun Mandiant tidak dapat memperoleh bukti forensik untuk secara independen memverifikasi penggunaan model AI dalam kasus khusus ini, tipu daya yang dilaporkan serupa dengan insiden yang sebelumnya telah dilaporkan ke publik dengan karakteristik serupa, di mana deepfake juga diduga digunakan,” demikian isi laporan tersebut.

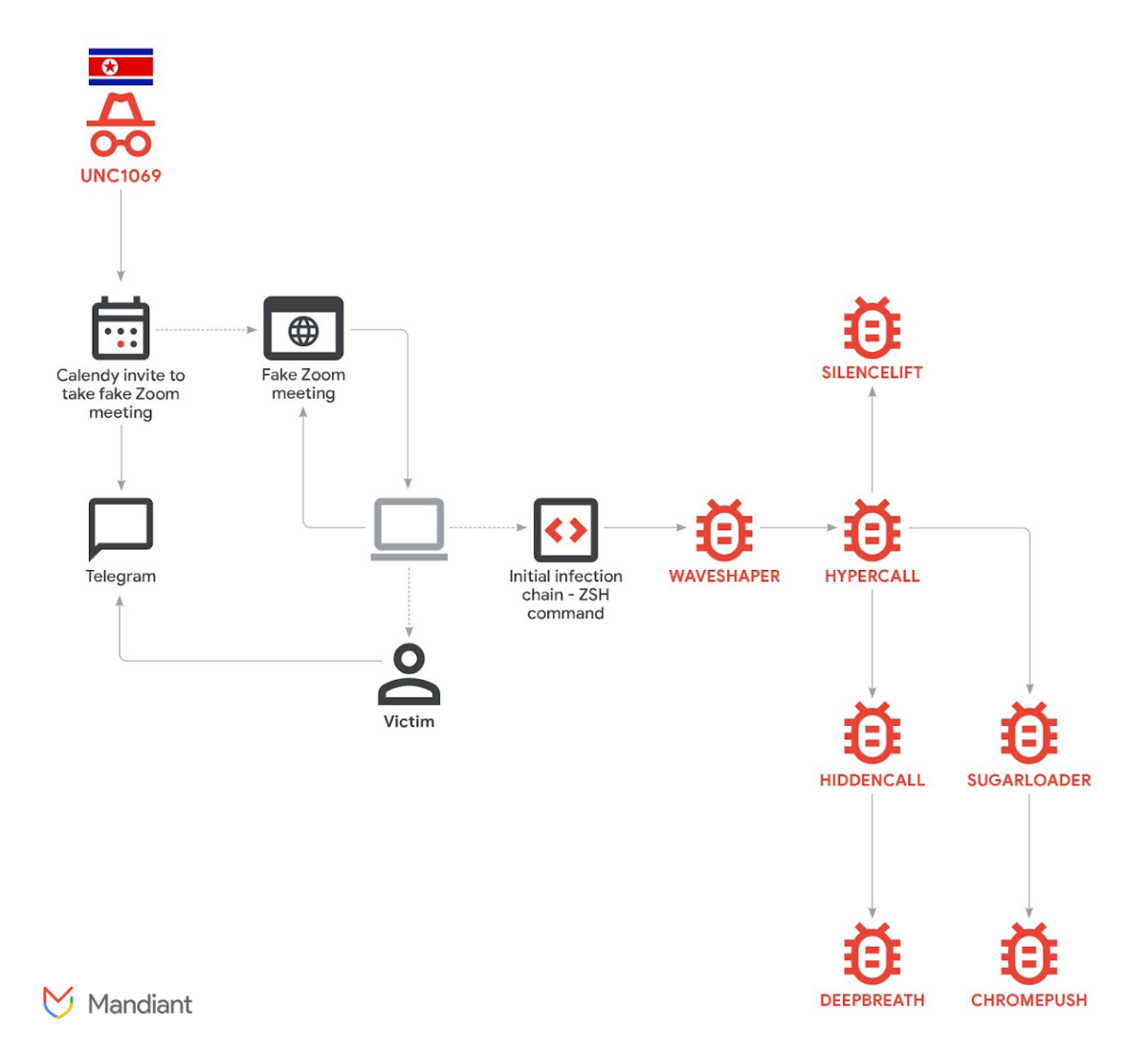

Rantai serangan. Sumber: Google Cloud

Rantai serangan. Sumber: Google Cloud Para penyerang menciptakan kesan adanya masalah audio dalam pertemuan untuk membenarkan langkah selanjutnya. Mereka menginstruksikan korban untuk menjalankan perintah pemecahan masalah di perangkat mereka. Perintah-perintah tersebut, yang disesuaikan untuk sistem macOS dan Windows, diam-diam memulai rantai infeksi. Akibatnya, beberapa komponen malware diaktifkan.

Mandiant mengidentifikasi tujuh jenis malware berbeda yang digunakan selama serangan. Alat-alat tersebut dirancang untuk mengakses keychain dan mencuri kata sandi, mengambil cookie browser dan informasi login, mengakses informasi sesi Telegram, serta memperoleh file pribadi lainnya.

Penyelidik menilai bahwa tujuannya dua: Untuk memungkinkan potensi pencurian kripto dan mengumpulkan data yang dapat mendukung serangan rekayasa sosial di masa depan. Penyelidikan mengungkapkan volume alat yang tidak biasa banyaknya dijatuhkan ke satu host.

Klaster penipuan terkait AI menunjukkan efisiensi operasional yang lebih tinggi

Insiden ini merupakan bagian dari pola yang lebih luas. Aktor yang terkait dengan Korea Utara telah menyedot lebih dari $300 juta dengan menyamar sebagai tokoh industri terpercaya selama pertemuan Zoom dan Microsoft Teams palsu.

Skala aktivitas sepanjang tahun bahkan lebih mencolok. Seperti yang dilaporkan oleh Cryptopolitan, kelompok ancaman Korea Utara bertanggung jawab atas $2,02 miliar aset digital yang dicuri pada tahun 2025, meningkat 51% dari tahun sebelumnya.

Chainalysis juga mengungkapkan bahwa klaster penipuan yang terhubung dengan penyedia layanan AI menunjukkan efisiensi operasional yang lebih tinggi dibandingkan dengan yang tidak memiliki hubungan tersebut. Menurut perusahaan, tren ini menunjukkan masa depan di mana AI menjadi komponen standar dalam sebagian besar operasi penipuan.

Dalam laporan yang diterbitkan November lalu, Google Threat Intelligence Group (GTIG) mencatat penggunaan alat kecerdasan buatan generatif oleh aktor ancaman, seperti Gemini. Mereka menggunakannya untuk memproduksi materi umpan dan pesan terkait kripto lainnya sebagai bagian dari upaya mendukung kampanye rekayasa sosial mereka.

Sejak setidaknya tahun 2023, kelompok ini telah beralih dari teknik spear-phishing dan penargetan keuangan tradisional (TradFi) ke industri Web3, seperti centralized exchanges (CEX), pengembang perangkat lunak di institusi keuangan, perusahaan teknologi tinggi, dan individu di dana modal ventura.

Google.

Kelompok ini juga telah diamati mencoba menyalahgunakan Gemini untuk mengembangkan kode guna mencuri aset kripto. Mereka juga memanfaatkan gambar dan video deepfake yang meniru individu di industri kripto dalam kampanye mereka untuk mendistribusikan backdoor bernama BIGMACHO kepada korban dengan menyamarkannya sebagai Zoom software development kit (SDK).