Google memperingatkan tentang penipuan kripto yang menggunakan kit eksploitasi iPhone 'baru dan kuat'

Peneliti ancaman di Google mengatakan bahwa mereka telah menemukan kit eksploitasi baru yang menargetkan pengguna Apple iPhone, dengan tujuan mencuri frase seed dompet kripto.

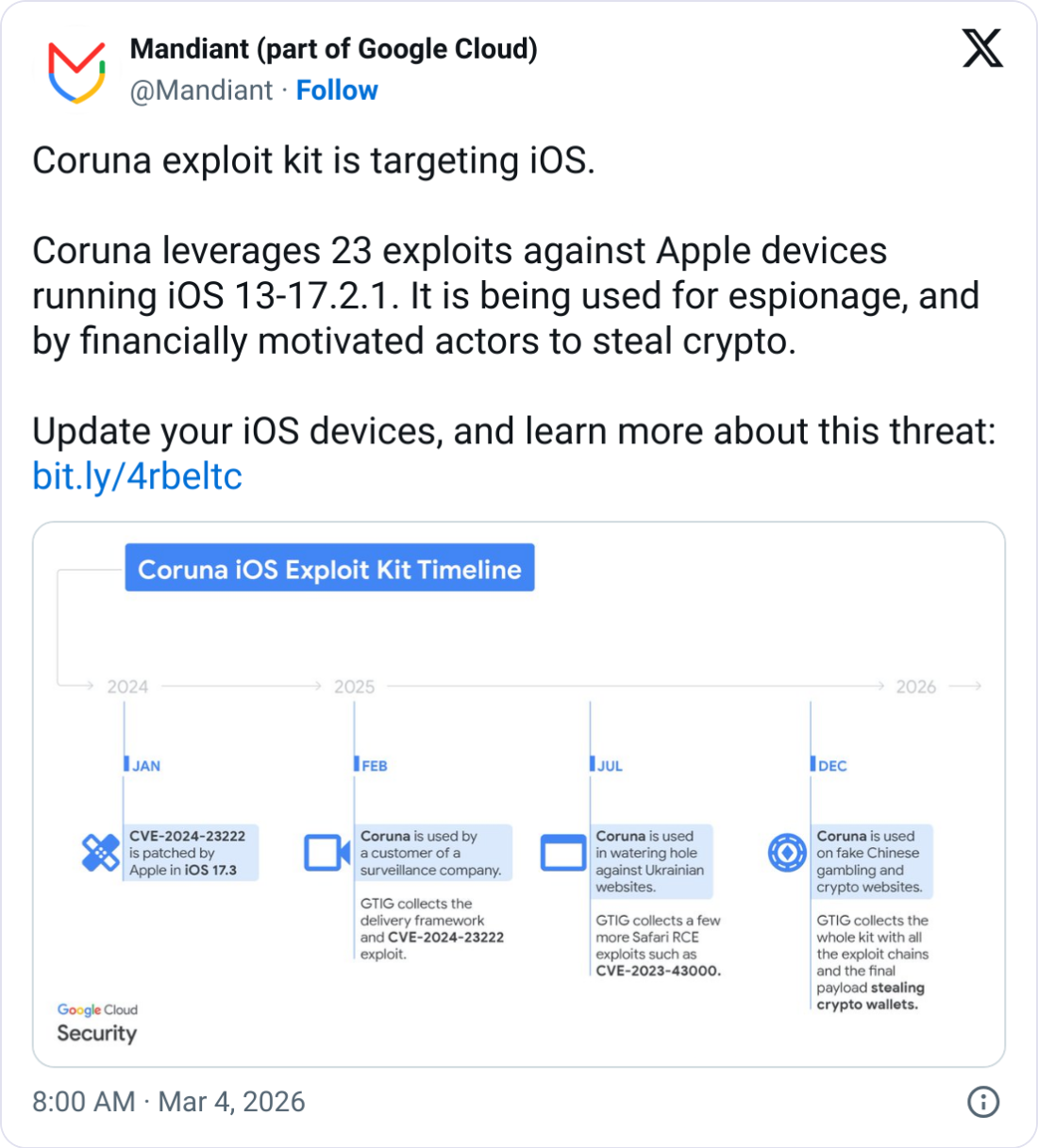

Kit ini, yang dinamai “Coruna” oleh pengembangnya, menargetkan iPhone yang menjalankan iOS versi 13.0 hingga 17.2.1. Kit ini memiliki “lima rantai eksploitasi iOS penuh dan total 23 eksploitasi”, termasuk beberapa yang sebelumnya tidak diketahui publik, menurut laporan Google Threat Intelligence Group (GTIG) pada hari Rabu.

Kelompok ini mengatakan pertama kali menemukan kit tersebut pada Februari 2025 dan sejak itu melacak penggunaannya oleh kelompok mata-mata Rusia yang diduga terhadap warga Ukraina, dan kemudian di situs web kripto palsu asal Tiongkok yang bertujuan mencuri kripto.

GTIG mengatakan kit ini tidak berfungsi dengan versi iOS terbaru dan mengimbau pengguna iPhone untuk memperbarui perangkat mereka ke versi perangkat lunak terbaru. Jika itu tidak memungkinkan, pengguna disarankan untuk mengaktifkan “Lockdown Mode”, yang menurut Apple dapat menangkal serangan canggih.

Kit menargetkan kripto melalui situs web palsu

GTIG mengatakan mereka menemukan bagian dari eksploitasi iOS pada Februari 2025 dimana pelanggan dari perusahaan pengawasan menggunakan JavaScript untuk mengidentifikasi perangkat guna memberikan eksploitasi yang sesuai.

Pada akhir tahun itu, ditemukan kerangka kerja JavaScript yang sama tersembunyi di beberapa situs web Ukraina yang telah diretas dan “hanya dikirimkan kepada pengguna iPhone tertentu dari lokasi geografis tertentu.”

GTIG mengatakan kemudian menemukan kerangka kerja yang sama pada bulan Desember “di sejumlah besar situs web palsu berbahasa Tiongkok yang sebagian besar berhubungan dengan keuangan”, termasuk salah satu yang meniru bursa kripto WEEX.

Ketika pengguna mengakses situs-situs tersebut dengan perangkat iOS, framework tersebut mengirimkan kit eksploitasi dan mencari informasi keuangan, termasuk menganalisa teks yang berisi frase seed dan kata kunci seperti “backup phrase” atau “bank account.”

Terkait: Peretas ‘ClickFix’ menyamar sebagai VC, membajak QuickLens dalam serangan kripto terbaru

Kit ini juga mencari aplikasi kripto populer, seperti Uniswap dan MetaMask, untuk mengekstrak kripto atau informasi sensitif.

Asal usul intelijen AS Coruna diperdebatkan

GTIG tidak menyebutkan nama pelanggan perusahaan pengawasan dari mana kit eksploitasi ini dikatakan berasal, namun perusahaan keamanan mobile iVerify memberi tahu WIRED bahwa eksploitasi tersebut bisa saja dikembangkan atau dibeli oleh pemerintah AS.

“Ini sangat canggih, membutuhkan jutaan dolar untuk pengembangannya, dan memiliki ciri-ciri modul lain yang secara publik dikaitkan dengan pemerintah AS,” kata salah satu pendiri iVerify, Rocky Cole, kepada WIRED.

“Ini adalah contoh pertama yang kami lihat dari perangkat pemerintah AS yang sangat mungkin — berdasarkan kode yang kami analisis — yang lepas kendali dan digunakan oleh musuh sekaligus kelompok penjahat siber.”

Namun, peneliti keamanan utama Kaspersky mengatakan kepada The Register bahwa perusahaan keamanan siber tersebut “tidak menemukan bukti penggunaan ulang kode aktual dalam laporan yang dipublikasikan untuk mendukung atribusi Coruna ke penulis yang sama.”

Majalah: Kenali detektif kripto onchain yang memberantas kejahatan lebih baik dari polisi

Disclaimer: Konten pada artikel ini hanya merefleksikan opini penulis dan tidak mewakili platform ini dengan kapasitas apa pun. Artikel ini tidak dimaksudkan sebagai referensi untuk membuat keputusan investasi.

Kamu mungkin juga menyukai

DENT mengalami fluktuasi 49,5% dalam 24 jam: Lonjakan volume perdagangan dan arus masuk dana mendorong rebound tajam