Ang mga hacker ng estado ng North Korea ay tinatarget ang mga crypto firms gamit ang ilang natatanging uri ng malware na kasabay ng iba't ibang scam, kabilang ang mga pekeng Zoom meetings.

Ang threat actor na konektado sa North Korea na kilala bilang UNC1069 ay naobserbahang tinatarget ang crypto sector upang magnakaw ng sensitibong datos mula sa Windows at macOS systems na ang pangunahing layunin ay mapadali ang pagnanakaw ng pinansyal na pondo.

Ang UNC1069 ay tinatayang aktibo mula Abril 2018. May kasaysayan ito ng pagsasagawa ng mga social engineering campaign para sa pinansyal na benepisyo gamit ang mga pekeng imbitasyon sa meeting at pagpapanggap bilang mga investor mula sa mga kagalang-galang na kumpanya.

Pekeng Zoom call nagdeploy ng malware attack sa crypto firm

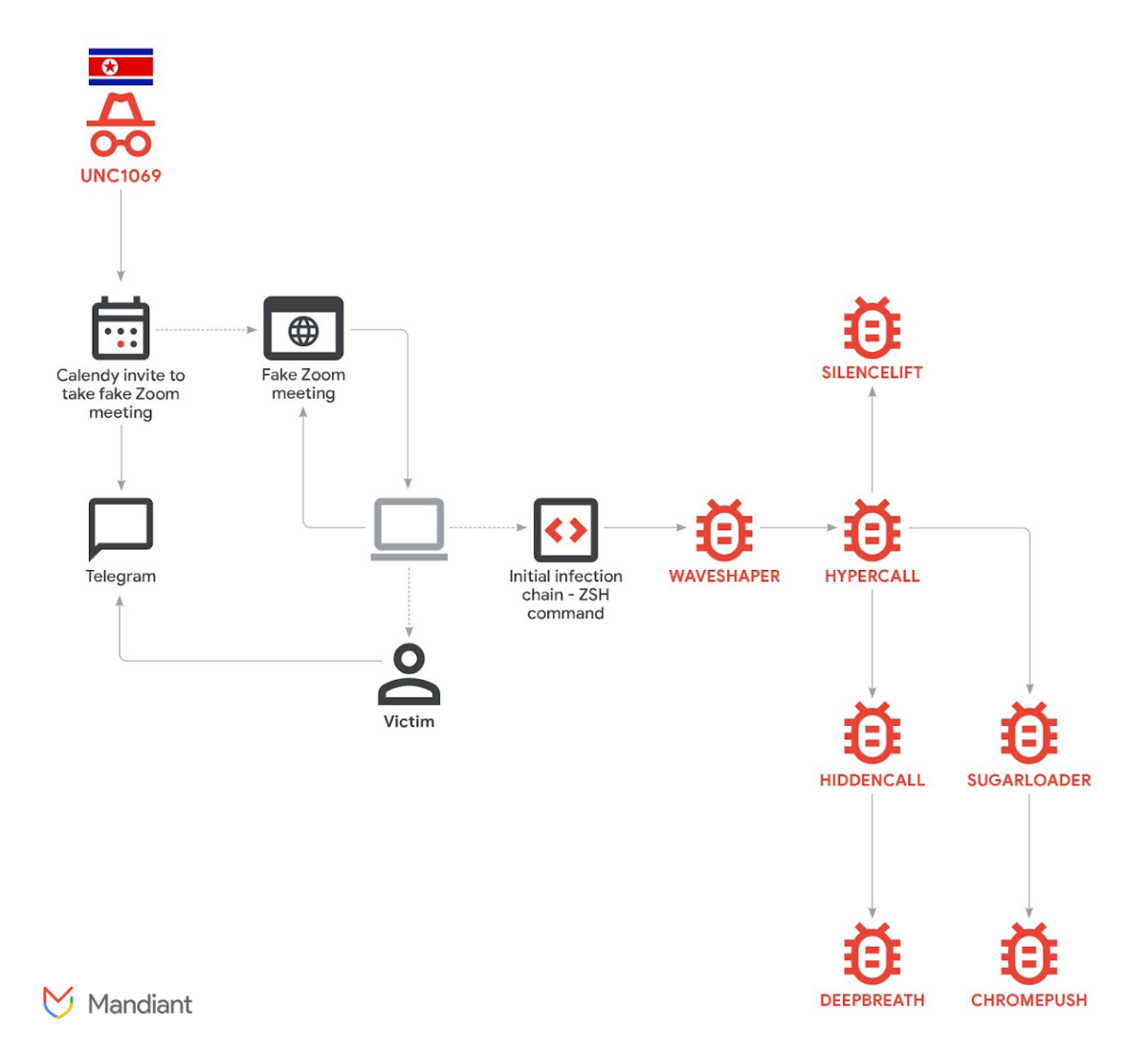

Sa pinakabagong ulat, detalyado ng mga mananaliksik mula Google Mandiant ang kanilang imbestigasyon sa isang intrusion na tumarget sa isang FinTech company sa crypto industry. Ayon sa mga imbestigador, nagsimula ang intrusion sa isang compromised Telegram account na pagmamay-ari ng isang executive sa crypto industry.

Ginamit ng mga attacker ang nahijack na profile upang makipag-ugnayan sa biktima. Unti-unti nilang binuo ang tiwala bago magpadala ng Calendly invitation para sa isang video meeting. Ang meeting link ay nagdirekta sa target sa isang pekeng Zoom domain na naka-host sa infrastructure na kontrolado ng mga threat actor.

Habang nasa call, iniulat ng biktima na nakita niya ang tila isang deepfake na video ng isang CEO mula sa ibang crypto company.

"Bagaman hindi nakuha ng Mandiant ang forensic evidence upang independiyenteng mapatunayan ang paggamit ng AI models sa partikular na insidenteng ito, ang naiulat na panlilinlang ay katulad ng dati nang naiulat na insidente na may parehong katangian, kung saan umano'y ginamit din ang deepfakes," ayon sa ulat.

Attack chain. Pinagmulan: Google Cloud

Attack chain. Pinagmulan: Google Cloud Lumikha ang mga attacker ng impresyon na may problema sa audio sa meeting upang bigyang-katwiran ang susunod na hakbang. Inutusan nila ang biktima na magpatakbo ng troubleshooting commands sa kanilang device. Ang mga command na iyon, na iniangkop para sa parehong macOS at Windows systems, ay palihim na nagpasimula ng infection chain. Bilang resulta, ilang malware components ang na-activate.

Natukoy ng Mandiant ang pitong natatanging uri ng malware na ginamit sa pag-atake. Ang mga tool ay dinisenyo upang ma-access ang keychain at magnakaw ng mga password, kunin ang browser cookies at login information, makuha ang session information ng Telegram, at kumuha ng iba pang pribadong files.

Tinataya ng mga imbestigador na ang layunin ay dalawa: Upang bigyang-daan ang posibleng crypto theft at mangolekta ng datos na maaaring magamit sa mga susunod pang social engineering attacks. Ibinunyag ng imbestigasyon ang hindi karaniwang dami ng mga tool na na-drop sa isang host.

Ang mga scam cluster na konektado sa AI ay nagpapakita ng mas mataas na operational efficiency

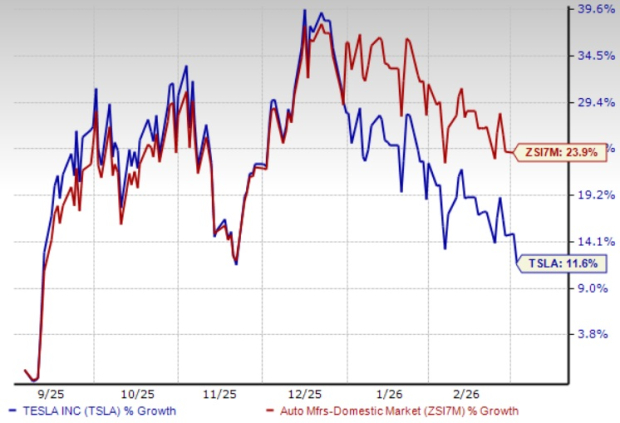

Ang insidente ay bahagi ng mas malawak na pattern. Ang mga aktor na konektado sa North Korea ay nakapagnakaw ng higit sa $300 milyon sa pamamagitan ng pagpapanggap bilang mga pinagkakatiwalaang personalidad ng industriya sa mga mapanlinlang na Zoom at Microsoft Teams meetings.

Ang lawak ng aktibidad sa buong taon ay mas kapansin-pansin. Tulad ng iniulat ng Cryptopolitan, ang mga threat group mula North Korea ay responsable sa $2.02 bilyon na ninakaw na digital assets noong 2025, tumaas ng 51% mula sa nakaraang taon.

Ipinahayag din ng Chainalysis na ang mga scam cluster na konektado sa AI service providers ay nagpapakita ng mas mataas na operational efficiency kaysa sa mga walang ganoong koneksyon. Ayon sa kumpanya, ang trend na ito ay nagpapahiwatig ng hinaharap kung saan ang AI ay nagiging karaniwang bahagi ng karamihan sa mga scam operation.

Sa isang ulat na inilathala noong nakaraang Nobyembre, binanggit ng Google Threat Intelligence Group (GTIG) ang paggamit ng threat actor ng generative artificial intelligence (AI) tools, gaya ng Gemini. Ginagamit nila ito upang gumawa ng mga lure materials at iba pang crypto-related na mensahe bilang bahagi ng kanilang pagsuporta sa mga social engineering campaign.

Mula hindi bababa sa 2023, ang grupo ay lumipat mula sa spear-phishing techniques at tradisyunal na financial (TradFi) targeting patungo sa Web3 industry, gaya ng centralized exchanges (CEX), mga software developer sa financial institutions, high-technology companies, at mga indibidwal sa venture capital funds.

Google.

Napagmasdan din ang grupo na sinusubukang abusuhin ang Gemini upang bumuo ng code para magnakaw ng crypto assets. Sinasamantala rin nila ang deepfake images at video lures na ginagaya ang mga personalidad sa crypto industry sa kanilang mga kampanya upang ipamahagi ang backdoor na tinatawag na BIGMACHO sa mga biktima sa pamamagitan ng pagpapanggap nito bilang Zoom software development kit (SDK).