Google avverte sulle truffe crypto che utilizzano un nuovo e potente kit di exploit per iPhone

I ricercatori di sicurezza di Google affermano di aver scoperto un nuovo exploit kit che prende di mira gli utenti di Apple iPhone con l'obiettivo di rubare le seed phrase dei wallet crypto.

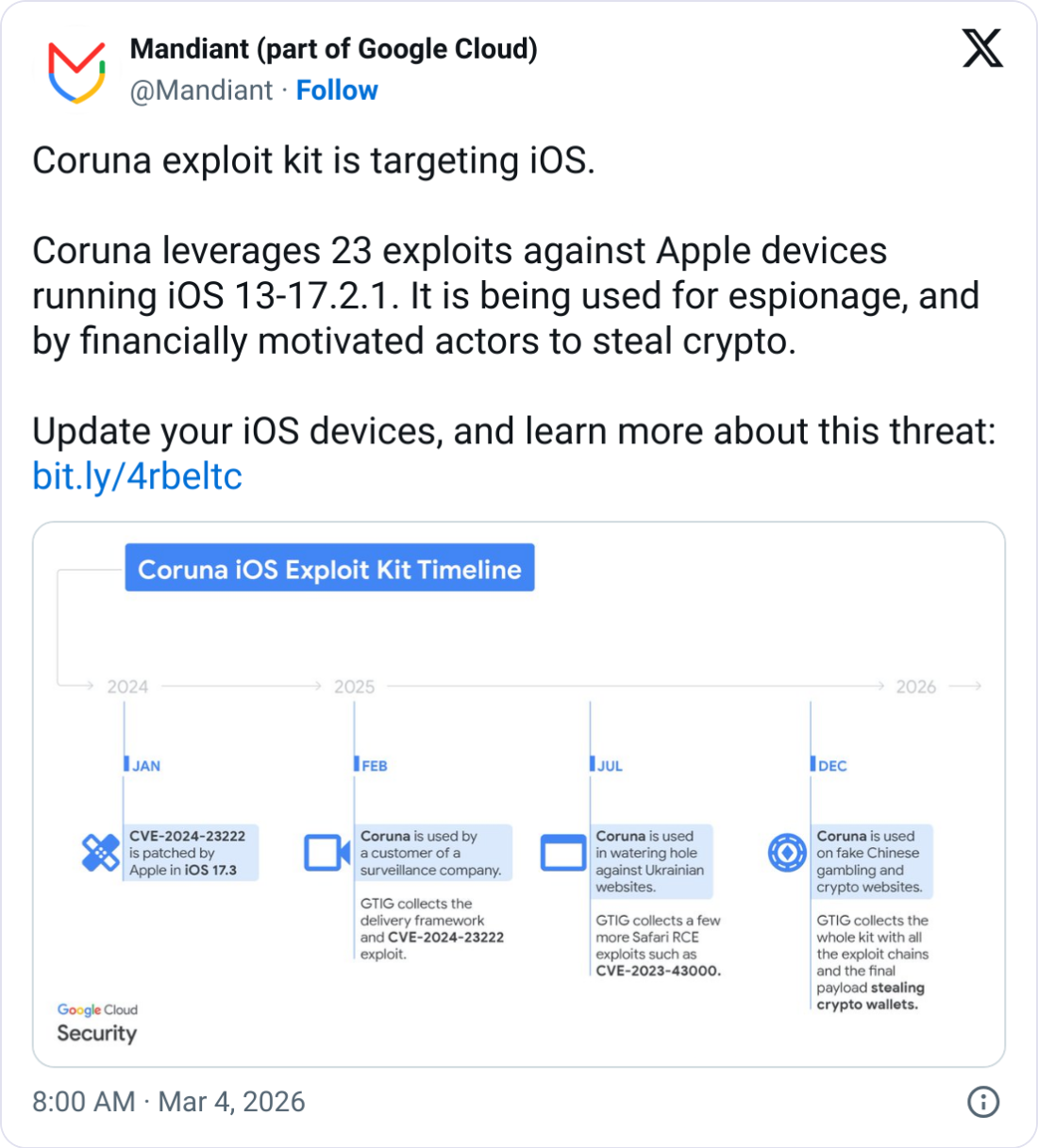

Il kit, chiamato “Coruna” dai suoi sviluppatori, prende di mira gli iPhone con versioni di iOS dalla 13.0 fino alla 17.2.1. Dispone di “cinque catene di exploit iOS complete e un totale di 23 exploit”, inclusi alcuni precedentemente sconosciuti al pubblico, secondo quanto riportato dal Google Threat Intelligence Group (GTIG) in un report pubblicato mercoledì.

Il gruppo afferma di aver scoperto per la prima volta il kit a febbraio 2025 e di averne tracciato l’uso da parte di un sospetto gruppo di spionaggio russo contro cittadini ucraini, e successivamente su falsi siti web di criptovalute cinesi volti a rubare crypto.

GTIG ha dichiarato che il kit non funziona con l'ultima versione di iOS e ha invitato gli utenti iPhone ad aggiornare i loro dispositivi all'ultima versione del software. Se ciò non fosse possibile, gli utenti dovrebbero mettere il telefono in “Modalità Blocco”, che secondo Apple può contrastare attacchi sofisticati.

Il kit prende di mira le criptovalute tramite siti falsi

GTIG ha dichiarato di essersi imbattuto in parti di un exploit iOS a febbraio 2025 in cui un cliente di una società di sorveglianza utilizzava JavaScript per identificare il dispositivo e fornire l'exploit appropriato.

Più tardi, nello stesso anno, il framework JavaScript è stato trovato nascosto su diversi siti ucraini compromessi ed era “fornito solo a utenti iPhone selezionati da una specifica geolocalizzazione”.

GTIG ha dichiarato poi di aver trovato lo stesso framework a dicembre “su un ampio insieme di siti web cinesi falsi, perlopiù relativi alla finanza”, incluso uno che imitava la piattaforma di scambio di criptovalute WEEX.

Quando un utente accede a questi siti con un dispositivo iOS, il framework rilascia l’exploit kit e cerca informazioni finanziarie, analizzando per esempio testi contenenti seed phrase e parole chiave come “backup phrase” o “bank account”.

Correlato: Gli hacker ‘ClickFix’ si spacciano per VC e dirottano QuickLens nei più recenti attacchi crypto

Il kit punta anche alle più popolari app crypto, inclusi Uniswap e MetaMask, per estrarre criptovalute o informazioni sensibili.

Origini statunitensi di Coruna in discussione

GTIG non ha voluto rivelare il nome del cliente della società di sorveglianza da cui sarebbe originato l’exploit kit, ma la società di sicurezza mobile iVerify ha detto a WIRED che avrebbe potuto essere costruito o acquistato dal governo degli Stati Uniti.

“È altamente sofisticato, ha richiesto milioni di dollari per lo sviluppo e presenta le caratteristiche tipiche di altri moduli attribuiti pubblicamente al governo statunitense", ha detto a WIRED Rocky Cole, cofondatore di iVerify.

“Questo è il primo esempio che abbiamo visto di strumenti molto probabilmente governativi statunitensi — basandoci su quanto ci dice il codice — che sfuggono al controllo e vengono utilizzati sia dai nostri avversari che da gruppi di cybercriminali.”

Tuttavia, il principale ricercatore di sicurezza di Kaspersky ha dichiarato a The Register che la società di cybersicurezza non ha visto “alcuna prova di riutilizzo effettivo del codice nei report pubblicati che possa attribuire Coruna agli stessi autori.”

Rivista: Incontra i detective crypto onchain che combattono il crimine meglio della polizia

Esclusione di responsabilità: il contenuto di questo articolo riflette esclusivamente l’opinione dell’autore e non rappresenta in alcun modo la piattaforma. Questo articolo non deve essere utilizzato come riferimento per prendere decisioni di investimento.

Ti potrebbe interessare anche

L'esperimento di shopping AI di Meta: valutare il potenziale per espandere una nuova fonte di reddito

Rapporto del quarto trimestre di XPeng: valutare il vero costo della guerra dei prezzi per il titolo

Area Euro: la crisi del gas pone nuovi ostacoli alla strategia della BCE – BNY