Nagbabala ang Google tungkol sa mga crypto scam na gumagamit ng ‘bago at makapangyarihang’ iPhone exploit kit

Sinasabi ng mga threat researchers sa Google na natuklasan nila ang isang bagong exploit kit na tumatarget sa mga gumagamit ng Apple iPhone, na naglalayong magnakaw ng crypto wallet seed phrases.

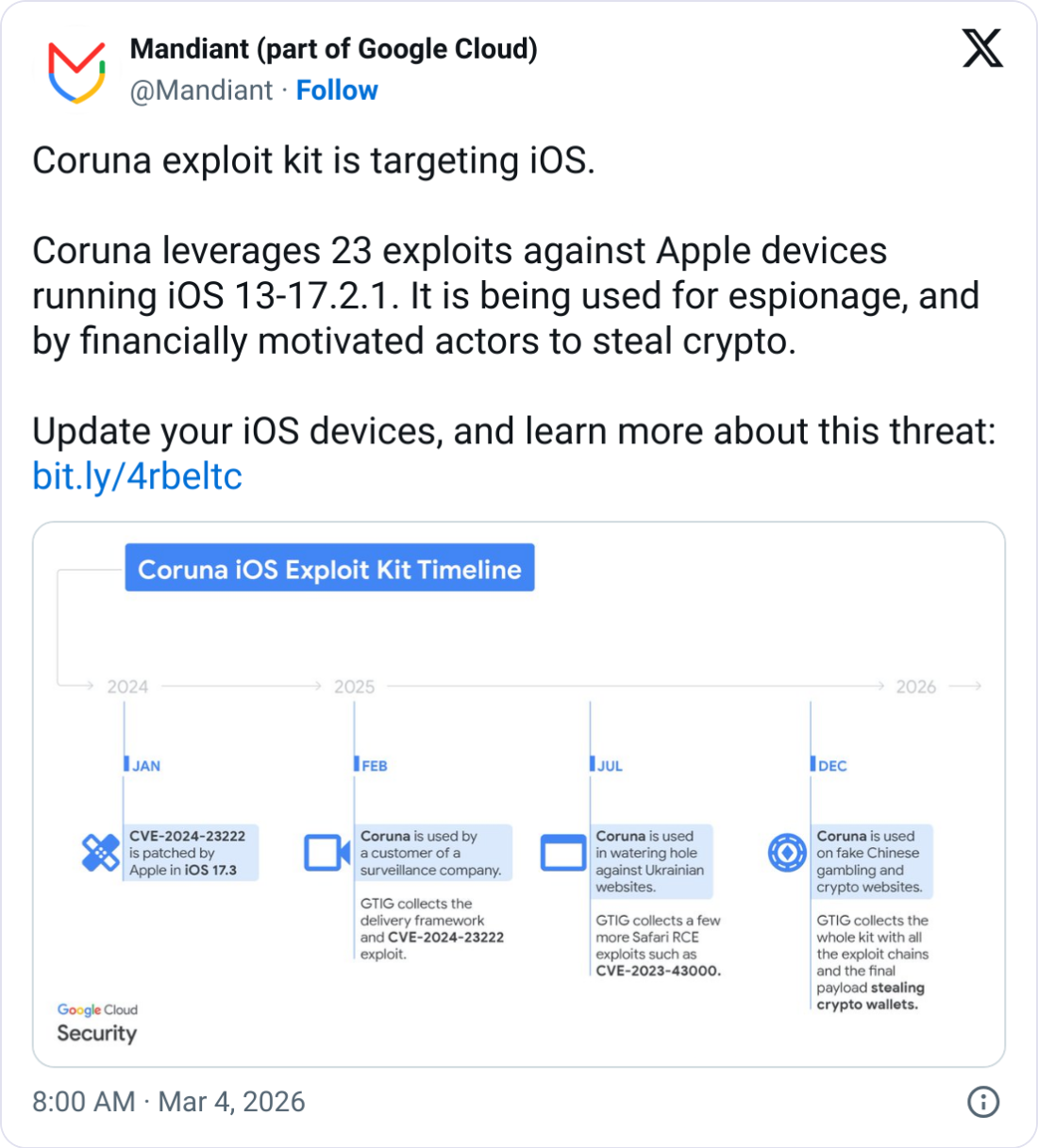

Ang kit, na pinangalanang “Coruna” ng mga developer nito, ay tumatarget sa mga iPhone na may iOS bersyon 13.0 hanggang 17.2.1. Mayroon itong “limang kumpletong iOS exploit chains at kabuuang 23 exploits,” kabilang ang mga dati nang hindi kilala sa publiko, ayon sa ulat ng Google Threat Intelligence Group (GTIG) noong Miyerkules.

Sinabi ng grupo na una nilang nadiskubre ang kit noong Pebrero 2025 at simula noon ay sinubaybayan ang paggamit nito ng hinihinalang grupong espiya ng Russia laban sa mga Ukranian, at kalaunan ay lumitaw ito sa mga pekeng Chinese crypto website na layong magnakaw ng crypto.

Sabi ng GTIG, hindi gumagana ang kit na ito sa pinakabagong bersyon ng iOS at pinayuhan ang mga gumagamit ng iPhone na i-update ang kanilang mga device sa pinakabagong software version. Kung hindi ito posible, dapat ilagay ng mga user ang telepono sa “Lockdown Mode,” na ayon sa Apple ay maaaring kontrahin ang mga masalimuot na pag-atake.

Tinatarget ng Kit ang crypto sa pamamagitan ng pekeng website

Sinabi ng GTIG na nakatagpo sila ng bahagi ng iOS exploit noong Pebrero 2025 kung saan isang customer ng surveillance company ang gumamit ng JavaScript upang i-fingerprint ang device at maihatid ang naaayong exploit.

Makalipas ang taon, natuklasan din nila ang parehong JavaScript framework na nakatago sa ilang compromised na Ukrainian website na “ipinapadala lamang sa partikular na mga gumagamit ng iPhone mula sa isang tiyak na lokasyon.”

Sinabi ng GTIG na muling natagpuan nila ang parehong framework noong Disyembre “sa napakaraming pekeng Chinese website na karamihan ay may kaugnayan sa pananalapi,” kabilang ang isa na ginayang crypto exchange na WEEX.

Kapag nag-access ang isang user ng mga website gamit ang iOS device, agad na naihahatid ng framework ang exploit kit at naghahanap ng financial information, kabilang ang pagsusuri ng mga text na naglalaman ng seed phrases at mga keyword tulad ng “backup phrase” o “bank account.”

Kaugnay: ‘ClickFix’ hackers nagpapanggap bilang VCs, nananakaw ng QuickLens sa pinakabagong crypto attacks

Hinahanap din ng kit ang mga sikat na crypto apps, kabilang ang Uniswap at MetaMask, upang kunin ang crypto o sensitibong impormasyon.

Pinagdedebatehan ang pinagmulan ng Coruna sa intelligence ng US

Hindi pinangalanan ng GTIG ang customer ng surveillance company na pinagmulan umano ng exploit kit, ngunit sinabi ng mobile security company na iVerify sa WIRED na maaaring ginawa o binili ito ng gobyerno ng US.

“Ito ay napaka-sopistikado, umabot sa milyon-milyong dolyar para mabuo, at may katangiang gaya ng iba pang modules na naiuugnay ng publiko sa gobyerno ng US," sabi ni iVerify co-founder Rocky Cole sa WIRED.

“Ito ang unang halimbawa na nakita namin ng malamang ay government tools ng US — batay sa kung ano ang sinasabi ng code — na nawala sa kontrol at ginagamit na ng ating mga kalaban at mga cybercriminal group.”

Gayunpaman, sinabi ng principal security researcher ng Kaspersky sa The Register na walang nakitang ebidensya ng aktwal na pag-reuse ng code sa mga inilathalang report upang maikabit ang Coruna sa parehong mga may-akda.

Magasin: Kilalanin ang mga onchain crypto detectives na mas mahusay maglaban ng krimen kaysa sa mga pulis

Disclaimer: Ang nilalaman ng artikulong ito ay sumasalamin lamang sa opinyon ng author at hindi kumakatawan sa platform sa anumang kapasidad. Ang artikulong ito ay hindi nilayon na magsilbi bilang isang sanggunian para sa paggawa ng mga desisyon sa investment.

Baka magustuhan mo rin

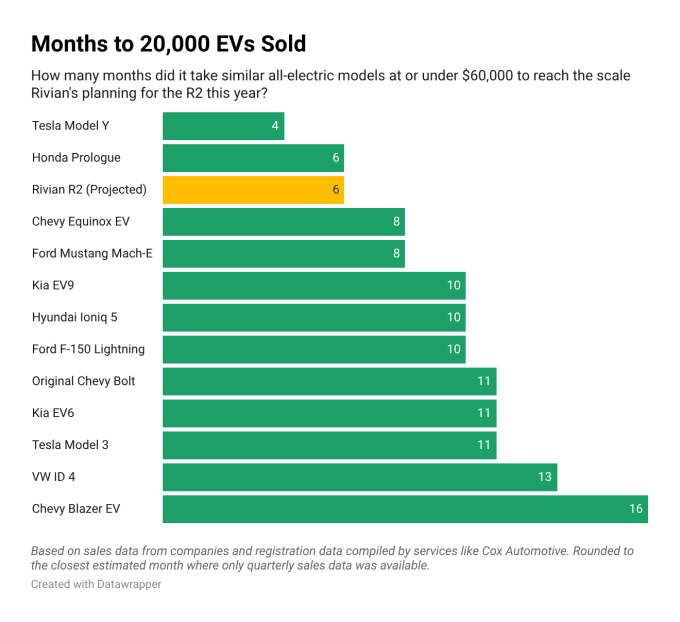

Ang Rivian ay nagtaya ng hinaharap nito sa isa sa pinakamabilis na paglulunsad ng EV sa kasaysayan ng US

Kroger: Pangkalahatang Pagsusuri ng Resulta ng Ikalawang Apat na Buwan ng Pananalapi

Ang mga bear ng Bitcoin ay 'winasak' habang nakikita ng pagsusuri ang susunod na pagsubok ng suporta sa $65K